Хакерская группировка HardBit, ранее атаковавшая страны Запада с помощью одноименного шифровальщика, была замечена за попыткой вымогательства у российской организации. Эксперты «РТК-Солар» провели анализ образцов всех версий HardBit и нашли способ расшифровать файлы.

Хакеры все чаще используют Windows-инструмент Advanced Installer, чтобы заражать майнинговой малварью компьютеры графических дизайнеров, архитекторов и инженеров. Злоумышленники скрывают свои вредоносы в установщиках популярных программ для 3D-моделирования и графического дизайна, включая Adobe Illustrator, Autodesk 3ds Max и SketchUp Pro.

Компания Apple выпустила внеплановые обновления, устраняющие две 0-day уязвимости, которые уже использовались в атаках на пользователей iPhone и Mac. Ошибки были найдены во фреймворках Image I/O и Wallet и получили идентификаторы CVE-2023-41064 (обнаружена исследователями Citizen Lab) и CVE-2023-41061 (обнаружена самой Apple).

Группировки Battle Wolf, Twelfth Wolf и Shadow Wolf используют для атак на российские организации утекшие в сеть исходные коды популярных программ-вымогателей Babuk, Conti и LockBit. По данным специалистов компании Bi.zone, количество таких атак уже превышает 40.

Для подписчиковНередко при создании кастомных прошивок для роутера возникает необходимость в подделке подписи, чтобы можно было грузить прошивку через стоковую веб‑морду. А для подделки подписи нам понадобится изучить процесс проверки образа в стоковой прошивке. Предлагаю окунуться в реверс прошивки на примере роутера D-Link DIR-806A B1. Давай разберемся, как в нем работает пров�

В рамках проекта «Privacy Not Included» («Конфиденциальность в комплект не входит») инженеры Mozilla Foundation изучили политики конфиденциальности и мобильные приложения 25 крупных автомобильных брендов. В итоге в организации пришли к выводу, что современные автомобили — это настоящий «кошмар», а также заявили, что все они ужасны с точки зрения конфиденциальности.

Исследователи из компании Data Leakage & Breach Intelligence (DLBI) сообщили, что хакеры получили доступ к данным клиентов «МТС Банка». В «МТС Банке» информацию об утечке данных не подтверждают.

Сентябрьские обновления для Android устранили 33 уязвимости в операционной системе Google, включая проблему нулевого дня, которая в настоящее время уже используется злоумышленниками.

Компания Microsoft наконец рассказала, как китайские хакеры из группировки Storm-0558 смогли похитить ключ подписи, который затем был использован для взлома правительственных учреждений в США и странах Западной Европы. Оказалось, ключ был получен из аварийного дампа Windows (crash dump) после взлома корпоративной учетной записи инженера Microsoft.

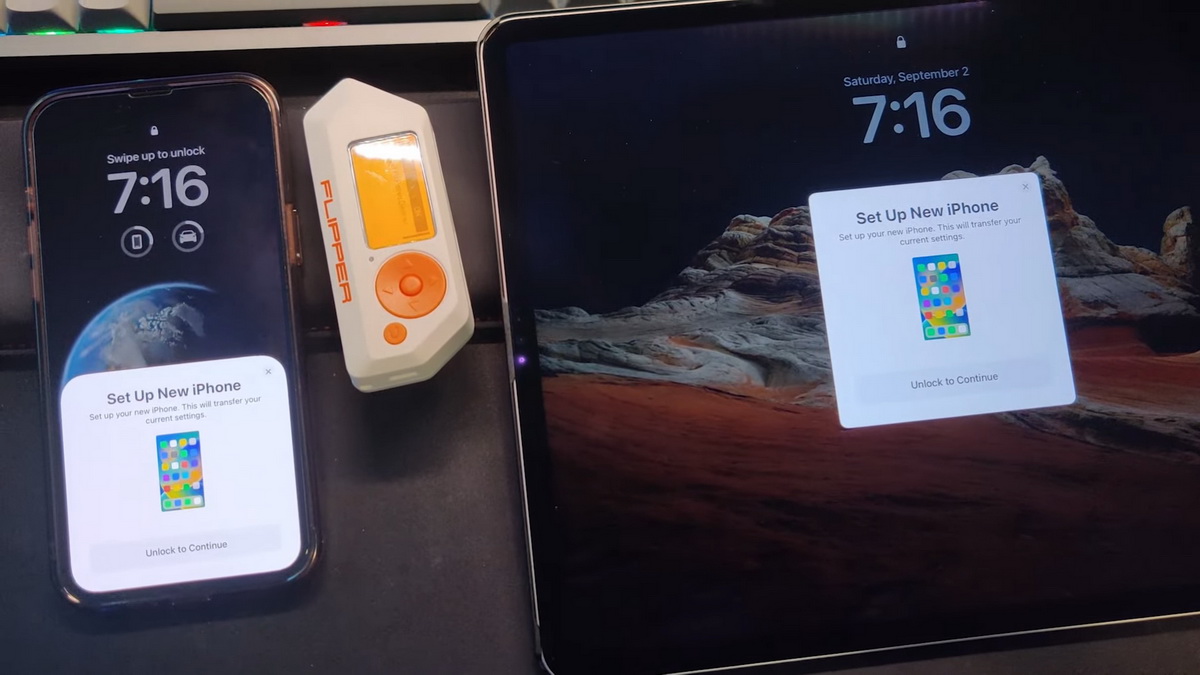

ИБ-исследователь, известный под ником Techryptic, продемонстрировал атаку на устройства под управлением iOS с использованием Flipper Zero. В рамках демонстрации специалисту удалось затруднить работу с iPhone с помощью множества фальшивых сообщений о подключении Bluetooth-девайсов.

Для подписчиковЗачем вообще выбирать базу данных? Почему нельзя просто взять ту, с которой уже работал, и использовать ее? Часто это оправданный выбор, но для чего же тогда создано почти 500 разных СУБД? Давай попробуем разобраться вместе, чем они отличаются и когда нужны.

Компания Toyota сообщает, что недавние сбои в работе японских заводов оказались вызваны нехваткой места на серверах баз данных, а не кибератакой. Из-за этого в конце августа 2023 года Toyota была вынуждена временно остановить работу 12 из 14 своих автосборочных заводов в Японии.

Специалисты компании «Доктор Веб» обнаружили семейство малвари Android.Pandora, построенное на базе известного вредоноса Mirai. Pandora компрометирует устройства пользователей в процессе обновления прошивки или при установке приложений для нелегального просмотра видеоконтента.

Благотворительная организация Freecycle[.]org, сайт которой посвящен обмену и утилизации использованных вещей (вместо их выбрасывания), сообщила о масштабной утечке данных, от которой пострадали более 7 миллионов человек.

Хакерская группировка LockBit скомпрометировала британскую компанию Zaun, которая специализируется на производстве высокотехнологичных ограждений для объектов с высокими требованиями к безопасности (например, тюрем и военных баз). Представители Zaun сообщили, что взлом начался с машины под управлением Windows 7, на которой было установлено ПО для производственного оборудования.

Пользователь Reddit обнаружил 0-day уязвимость в Linux-клиенте Atlas VPN, которая приводит к утечке реальных IP-адресов пользователей при простом посещении сайта.

Всем известно, что каждый телефон непрерывно слушает все, что говорят вокруг, и использует эти данные для показа рекламы. Постойте, что?! Кто это сказал и где подтверждение? Где серьезные исследования? Доказательств нет, но все же это крайне популярное мнение. И невероятно вредное.

Криптовалютное онлайн-казино Stake[.]com сообщило, что его горячие кошельки ETH/BSC были скомпрометированы, и злоумышленникам удалось похитить более 40 миллионов долларов США в криптовалюте.

Сразу три критические уязвимости, связанные с удаленным выполнением кода, угрожают популярным маршрутизаторам ASUS RT-AX55, RT-AX56U_V2 и RT-AC86U. Все уязвимости получили 9,8 балла из 10 по шкале CVSS и могут использоваться удаленно, без аутентификации.

Эксперты Cisco Talos обнаружили, что опенсорсный инфостилер SapphireStealer, исходники которого можно найти во множестве публично доступных репозиториев, используется многими злоумышленниками для создания собственного вредоносного ПО.