–ù–µ–∏–∑–≤–µ—Å—Ç–Ω—ã–µ –∞—Ç–∞–∫–æ–≤–∞–ª–∏ —Å–∞–π—Ç –∞–º–µ—Ä–∏–∫–∞–Ω—Å–∫–æ–≥–æ –ø–æ–¥—Ä–∞–∑–¥–µ–ª–µ–Ω–∏—è –∫–æ–º–ø–∞–Ω–∏–∏ Seiko. –•–∞–∫–µ—Ä—ã –ø–æ–¥–º–µ–Ω–∏–ª–∏ —Å–æ–¥–µ—Ä–∂–∏–º–æ–µ –æ–¥–Ω–æ–π –∏–∑ —Å—Ç—Ä–∞–Ω–∏—Ü, —Ä–∞–∑–º–µ—Å—Ç–∏–≤ –Ω–∞ –Ω–µ–π –ø–æ—Å–ª–∞–Ω–∏–µ —Å —Ç—Ä–µ–±–æ–≤–∞–Ω–∏–µ–º –≤—ã–∫—É–ø–∞, –∞ —Ç–∞–∫–∂–µ –∑–∞—è–≤–∏–ª–∏ –æ –∫—Ä–∞–∂–µ –∫–ª–∏–µ–Ω—Ç—Å–∫–æ–π –±–∞–∑—ã –¥–∞–Ω–Ω—ã—Ö –∫–æ–º–ø–∞–Ω–∏–∏ –∏–∑ Shopify.

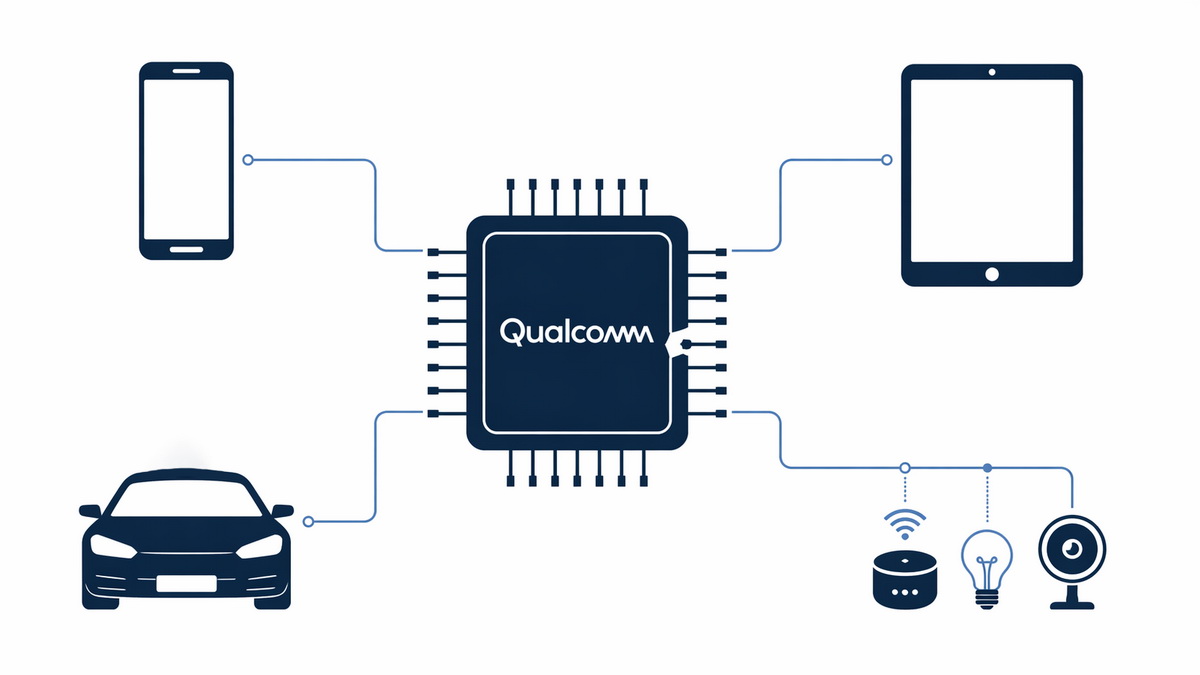

–°–ø–µ—Ü–∏–∞–ª–∏—Å—Ç—ã Kaspersky ICS CERT –æ–±–Ω–∞—Ä—É–∂–∏–ª–∏ —É—è–∑–≤–∏–º–æ—Å—Ç—å –≤ —á–∏–ø—Å–µ—Ç–∞—Ö Qualcomm Snapdragon. –ü—Ä–æ–±–ª–µ–º–∞ –Ω–∞–π–¥–µ–Ω–∞ –≤ –∑–∞–≥—Ä—É–∑–æ—á–Ω–æ–π –ø—Ä–æ—à–∏–≤–∫–µ BootROM, –≤—Å—Ç—Ä–æ–µ–Ω–Ω–æ–π –Ω–∞ –∞–ø–ø–∞—Ä–∞—Ç–Ω–æ–º —É—Ä–æ–≤–Ω–µ. –ß–∏–ø—Å–µ—Ç—ã —ç—Ç–∏—Ö —Å–µ—Ä–∏–π –∏—Å–ø–æ–ª—å–∑—É—é—Ç—Å—è –ø–æ–≤—Å–µ–º–µ—Å—Ç–Ω–æ: –≤ —Å–º–∞—Ä—Ç—Ñ–æ–Ω–∞—Ö, –ø–ª–∞–Ω—à–µ—Ç–∞—Ö, –∞–≤—Ç–æ–º–æ–±–∏–ª—å–Ω—ã—Ö –∫–æ–º–ø–æ–Ω–µ–Ω—Ç–∞—Ö –∏ IoT-–¥–µ–≤–∞–π—Å–∞—Ö.

–î–ª—è –ø–æ–¥–ø–∏—Å—á–∏–∫–æ–≤–ë–ª–æ–∫—á–µ–π–Ω –æ–∫—Ä—É–∂–µ–Ω —Ç–∞–∫–∏–º –∫–æ–ª–∏—á–µ—Å—Ç–≤–æ–º —Ö–∞–π–ø–∞, —á—Ç–æ –∑–∞¬Ý–Ω–∏–º —Å–ª–æ–∂–Ω–æ —Ä–∞–∑–≥–ª—è–¥–µ—Ç—å —Ç–µ—Ö–Ω–æ–ª–æ–≥–∏—é. –í¬Ý—ç—Ç–æ–π —Å—Ç–∞—Ç—å–µ –º—ã –æ—Ç–±—Ä–æ—Å–∏–º –º–∞—Ä–∫–µ—Ç–∏–Ω–≥ –∏¬Ý—Ä–∞–∑–±–µ—Ä–µ–º –∏–Ω–∂–µ–Ω–µ—Ä–Ω—ã–µ –æ—Å–æ–±–µ–Ω–Ω–æ—Å—Ç–∏ –±–ª–æ–∫—á–µ–π–Ω–∞: –∫–∞–∫¬Ý—É—Å—Ç—Ä–æ–µ–Ω –±–ª–æ–∫, –∫–∞–∫–∏–µ –ø–æ–ª—è —Å–æ–¥–µ—Ä–∂–∞—Ç—Å—è –≤¬Ý–µ–≥–æ –∑–∞–≥–æ–ª–æ–≤–∫–µ, –∫–∞–∫¬Ý—Ö–µ—à–∏ —Å–≤—è–∑—ã–≤–∞—é—Ç –±–ª–æ–∫–∏ –≤¬Ý—Ü–µ–ø–æ—á–∫—É, –ø–æ—á–µ–º—É –∏–∑–º–µ–Ω–∏—Ç—å —Å—Ç–∞—Ä—É—é –∑–∞–ø–∏—Å—å –Ω–µ–≤–æ–∑–º–æ–∂–Ω–æ –∏¬Ý–∫–∞–∫ —Ç—ã—Å—è—á–∏ –Ω–µ–∑–∞–≤–∏—Å–∏–º—ã—Ö –¥—Ä—É–≥ –æ—Ǭݖ¥—Ä—É–≥–∞ –∫–æ–º–ø—å—é—Ç–µ—Ä–æ–≤ –¥–æ–≥–æ–≤–∞—Ä–∏–≤–∞

–í Google —Ä–∞—Å—Å–∫–∞–∑–∞–ª–∏, —á—Ç–æ –≤—Å–µ –∞–∫—Ç–∏–≤–Ω–µ–µ –ø—Ä–∏–º–µ–Ω—è—é—Ç –ò–ò-–º–æ–¥–µ–ª–∏ Gemini –¥–ª—è –æ–±–Ω–∞—Ä—É–∂–µ–Ω–∏—è –∏ –±–ª–æ–∫–∏—Ä–æ–≤–∫–∏ –≤—Ä–µ–¥–æ–Ω–æ—Å–Ω—ã—Ö –æ–±—ä—è–≤–ª–µ–Ω–∏–π –Ω–∞ —Å–≤–æ–∏—Ö —Ä–µ–∫–ª–∞–º–Ω—ã—Ö –ø–ª–∞—Ç—Ñ–æ—Ä–º–∞—Ö. –¢–∞–∫ –∫–∞–∫ –º–æ—à–µ–Ω–Ω–∏–∫–∏ –∏ –∑–ª–æ—É–º—ã—à–ª–µ–Ω–Ω–∏–∫–∏ –ø—Ä–æ–¥–æ–ª–∂–∞—é—Ç —Å–æ–≤–µ—Ä—à–µ–Ω—Å—Ç–≤–æ–≤–∞—Ç—å —Å–≤–æ–∏ –º–µ—Ç–æ–¥—ã –æ–±—Ö–æ–¥–∞ –º–æ–¥–µ—Ä–∞—Ü–∏–∏, –≤ –∫–æ–º–ø–∞–Ω–∏–∏ —Ä–µ—à–∏–ª–∏ –æ—Ç–≤–µ—Ç–∏—Ç—å –Ω–∞ —ç—Ç–æ –ò–ò-–∞–≤—Ç–æ–º–∞—Ç–∏–∑–∞—Ü–∏–µ–π.

Исследователи из OX Security обнаружили уязвимость в архитектуре Model Context Protocol (MCP) — открытого протокола, разработанного компанией Anthropic для взаимодействия ИИ-агентов с внешними данными и системами. Проблема позволяет выполнять произвольные команды и затрагивает более 7000 публично доступных серверов.

Полиция Испании ликвидировала крупнейшую испаноязычную пиратскую манга-платформу Tu Manga Online (TMO), которая работала с 2014 года и насчитывала миллионы посетителей в месяц. Четыре связанных с TMO человека задержаны, и при обыске у них изъяты два USB-устройства, спрятанных внутри настенного термометра. На них хранились «холодные» криптокошельки с активами на сумму около 470 000 долларов США.

Министерство цифрового развития в седьмой раз обновило перечень онлайн-ресурсов, которые остаются доступными в периоды ограничений мобильного интернета, вводимых «по соображениям безопасности».

В этом месяце на страницах «Хакера» вышли последние главы романа «Белый хакер» — продолжения «Хакеров.RU», написанного ведущим редактором журнала Валентином Холмогоровым. Теперь история доступна целиком, а бумажную версию книги с черно-белыми иллюстрациями по-прежнему можно купить в нашем магазине. Напоминаем, что тираж ограничен.

–ü—Ä–µ–∑–∏–¥–µ–Ω—Ç –ì–ö InfoWatch –∏ —Å–æ–æ—Å–Ω–æ–≤–∞—Ç–µ–ª—å ¬´–õ–∞–±–æ—Ä–∞—Ç–æ—Ä–∏–∏ –ö–∞—Å–ø–µ—Ä—Å–∫–æ–≥–欪 –ù–∞—Ç–∞–ª—å—è –ö–∞—Å–ø–µ—Ä—Å–∫–∞—è –æ–ø—É–±–ª–∏–∫–æ–≤–∞–ª–∞ –≤ —Å–≤–æ–µ–º Telegram-–∫–∞–Ω–∞–ª–µ —Ä–∞–∑–≤–µ—Ä–Ω—É—Ç—ã–π –ø–æ—Å—Ç, –≤ –∫–æ—Ç–æ—Ä–æ–º –∑–∞—è–≤–ª—è–µ—Ç, —á—Ç–æ —ç—Ñ—Ñ–µ–∫—Ç–∏–≤–Ω–æ –∑–∞–±–ª–æ–∫–∏—Ä–æ–≤–∞—Ç—å VPN, –Ω–µ –æ–±—Ä—É—à–∏–≤ —Ä–∞–±–æ—Ç—É —Ä–æ—Å—Å–∏–π—Å–∫–æ–≥–æ –∏–Ω—Ç–µ—Ä–Ω–µ—Ç–∞, –Ω–µ–≤–æ–∑–º–æ–∂–Ω–æ. –ö–∞—Å–ø–µ—Ä—Å–∫–∞—è –ø–∏—à–µ—Ç, —á—Ç–æ –∞—Å—Å–æ—Ü–∏–∞—Ü–∏—è —Ä–∞–∑—Ä–∞–±–æ—Ç—á–∏–∫–æ–≤ –ø—Ä–æ–≥—Ä–∞–º–º–Ω—ã—Ö –ø—Ä–æ–¥—É–∫—Ç–æ–≤ (–ê–Ý–ü–ü) ¬´–û—Ç–µ—á–µ—Å—Ç–≤–µ–Ω–Ω—ã–π —Å–æ—їǬª –Ω–∞–ø—Ä–∞–≤–∏–ª–∞ –ø–∏—Å—å–º–æ –ø—Ä–µ–¥—Å–µ–¥–∞—Ç–µ–ª—é –ø—Ä–∞–≤–∏—Ç–µ–ª—å—Å—Ç–≤–∞

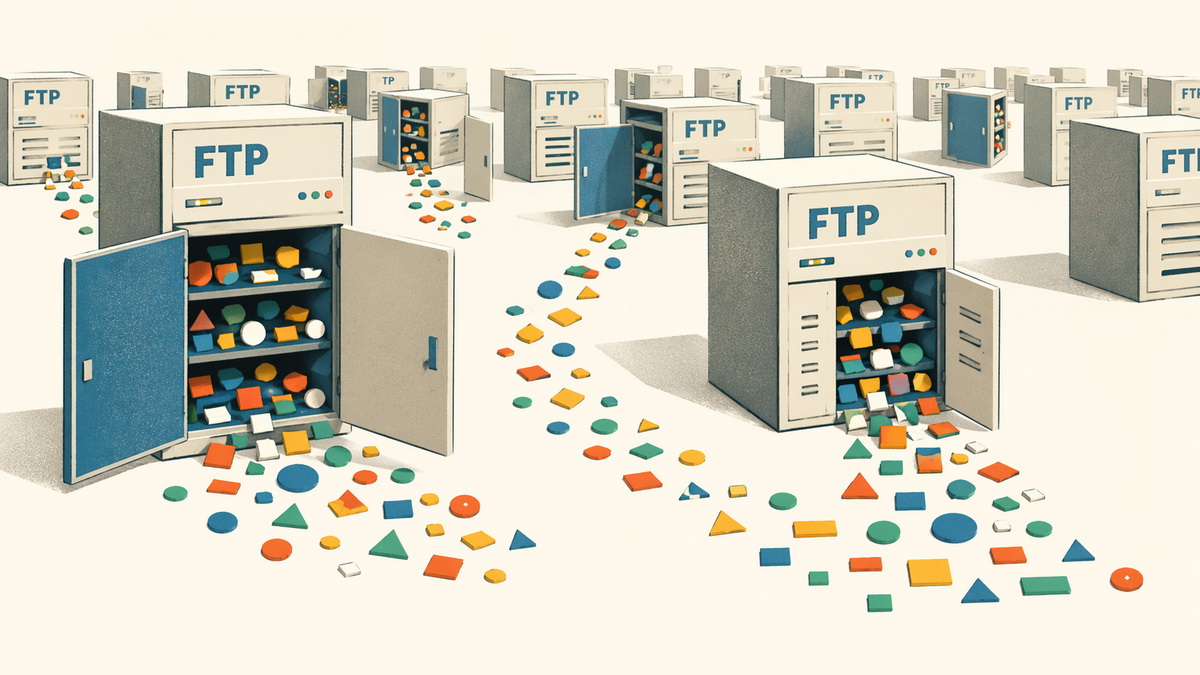

Аналитики компании Censys обнаружили, что в с сети можно найти около 6 млн систем с доступным из интернета FTP-сервисом, почти половина из них не поддерживает шифрование. Протоколу уже более полувека, но с ним по-прежнему связаны 2,72% среди всех «видимых» в интернете систем.

–î–ª—è –ø–æ–¥–ø–∏—Å—á–∏–∫–æ–≤–î–∞–≤–Ω–µ–Ω—å–∫–æ —è –Ω–µ¬Ý–ø–∏—Å–∞–ª –ø–æ–¥–±–æ—Ä–æ–∫ —É—Ç–∏–ª–∏—Ç! –í¬Ý—ç—Ç–æ–º –≤—ã–ø—É—Å–∫–µ ¬´–º–∞—Å—Ç–µ—Ä—Å–∫–æ–π¬ª¬Ý‚Äî –∏–Ω—Å—Ç—Ä—É–º–µ–Ω—Ç—ã –¥–ª—è¬Ý—Ä–∞–∑–≥—Ä–µ–±–∞–Ω–∏—è —Ñ–∞–π–ª–æ—Ö—Ä–∞–Ω–∏–ª–∏—â, –æ—Ç–ª–∞–¥–∫–∏ –Ω–µ—Ä–∞–∑–≥–æ–≤–æ—Ä—á–∏–≤—ã—Ö –ø—Ä–æ–≥—Ä–∞–º–º –∏¬Ý—Ä–∞–±–æ—Ǘ㠗Ŭݖª–æ–≥–∞–º–∏. –ì–æ—Ç–æ–≤—å —Ç–µ—Ä–º–∏–Ω–∞–ª –∏¬Ý–ø—Ä–∏—Å–∞–∂–∏–≤–∞–π—Å—è –ø–æ—É–¥–æ–±–Ω–µ–µ!

–í –Ý–æ—Å–∫–æ–º–Ω–∞–¥–∑–æ—Ä–µ –∑–∞—è–≤–∏–ª–∏, —á—Ç–æ –Ω–µ –ø–ª–∞–Ω–∏—Ä—É—é—Ç –æ–≥—Ä–∞–Ω–∏—á–∏–≤–∞—Ç—å —Ä–æ—Å—Å–∏–π—Å–∫–∏–º –∫–æ–º–ø–∞–Ω–∏—è–º –¥–æ—Å—Ç—É–ø –∫ VPN –¥–ª—è –∫–æ—Ä–ø–æ—Ä–∞—Ç–∏–≤–Ω–æ–≥–æ –≤–∑–∞–∏–º–æ–¥–µ–π—Å—Ç–≤–∏—è –≤–Ω—É—Ç—Ä–∏ —Å—Ç—Ä–∞–Ω—ã. –¢–∞–∫–∂–µ –ø—Ä–µ–¥—Å—Ç–∞–≤–∏—Ç–µ–ª–∏ –≤–µ–¥–æ–º—Å—Ç–≤–∞ —Å–æ–æ–±—â–∏–ª–∏, —á—Ç–æ —É–∂–µ –ø—Ä–µ–¥–æ—Å—Ç–∞–≤–∏–ª–∏ –¥–æ—Å—Ç—É–ø –∫ –∑–∞—Ä—É–±–µ–∂–Ω—ã–º —Ä–µ—Å—É—Ä—Å–∞–º –¥–ª—è –±–æ–ª–µ–µ 57 000 –∞–¥—Ä–µ—Å–æ–≤ –∏ –ø–æ–¥—Å–µ—Ç–µ–π 1730 –∫–æ–º–ø–∞–Ω–∏–π.

Вайб-кодинговая платформа Lovable оказалась в центре скандала: исследователь обнаружил, что любой желающий мог завести бесплатный аккаунт и получить доступ к чужим данным, включая исходный код, учетные данные от БД, истории чатов с ИИ и клиентскую информацию. Однако в компании утечку отрицают, называют происходящее «ожидаемым поведением» и перекладывают вину на bug bounty-платформу Hacker

По данным СМИ, небольшая группа людей из тематического Discord-канала получила доступ к Claude Mythos Preview — самой мощной и опасной ИИ-модели Anthropic, которую компания намеренно не выпускает в открытый доступ.

CyberYozh Academy — одна из старейших русскоязычных школ в сфере кибербезопасности. Больше 12 лет на рынке, 2000+ выпускников, рейтинг 4,9 на ключевых площадках. Академия стоит за легендарным курсом «Анонимность и безопасность», который прошли тысячи человек и с которого многие начинали свой путь в ИБ. Сегодня в портфеле школы — программы по OSINT, хакингу, Active Directory, Linux и комплексной кибербезоп

Телекоммуникационные компании в середине апреля обратились в Минцифры с просьбой перенести сроки введения дополнительной платы за использование более 15 Гб международного трафика в месяц на мобильных сетях. По данным «Ведомостей», операторы технически не готовы к запуску механизма в намеченный срок — 1 мая 2026 года.

Конфликт разработчиков альтернативного Telegram-клиента «Телега» (Telega) с компанией Apple выходит на новый уровень. После удаления приложения из App Store и блокировки аккаунта разработчика АО «Телега» направила заявление в Федеральную антимонопольную службу.

–î–ª—è –ø–æ–¥–ø–∏—Å—á–∏–∫–æ–≤–ö–æ–≥–¥–∞ —ɬݗǖµ–±—è –µ—Å—Ç—å —Å—Ç–∞—Ä—ã–π –Ω–æ—É—Ç–±—É–∫ –∏¬Ý–Ω–µ–º–Ω–æ–≥–æ —Å–≤–æ–±–æ–¥–Ω–æ–≥–æ –≤—Ä–µ–º–µ–Ω–∏, –º–æ–∂–Ω–æ –ø—Ä–æ–≤–µ—Å—Ç–∏ —Å–µ–∞–Ω—Å –Ω–µ–∫—Ä–æ–º–∞–Ω—Ç–∏–∏: –ø–æ–¥–æ–±—Ä–∞—Ç—å –æ–ø—Ç–∏–º–∞–ª—å–Ω—É—é –û–° –∏¬Ý–ø–æ–¥—Ö–æ–¥—è—â–∏–π –Ω–∞–±–æ—Ä —Å–æ—Ñ—Ç–∞, —á—Ç–æ–±—ã —Ç–≤–æ—è –º–∞—à–∏–Ω–∞ —Å–º–æ–≥–ª–∞ —Ç—è–Ω—É—Ç—å —Å–æ–≤—Ä–µ–º–µ–Ω–Ω—ã–µ –∑–∞–¥–∞—á–∏. –≠—Ç–∏–º –º—ã —Å–µ–≥–æ–¥–Ω—è –∏¬Ý–∑–∞–π–º–µ–º—Å—è.

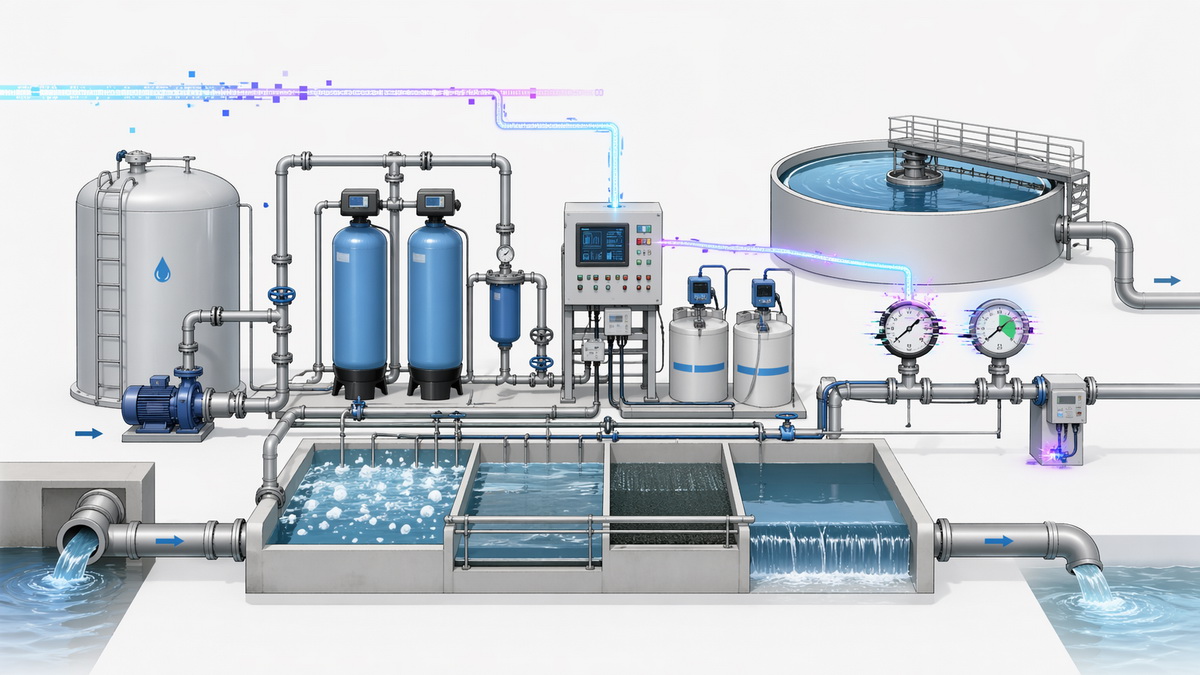

–ò—Å—Å–ª–µ–¥–æ–≤–∞—Ç–µ–ª–∏ –∫–æ–º–ø–∞–Ω–∏–∏ Darktrace –æ–±–Ω–∞—Ä—É–∂–∏–ª–∏ –≤—Ä–µ–¥–æ–Ω–æ—Å ZionSiphon, –∫–æ—Ç–æ—Ä—ã–π –Ω–∞—Ü–µ–ª–µ–Ω –Ω–∞ –≤–æ–¥–æ–æ—á–∏—Å—Ç–Ω—ã–µ –∏ –æ–ø—Ä–µ—Å–Ω–∏—Ç–µ–ª—å–Ω—ã–µ —Å–æ–æ—Ä—É–∂–µ–Ω–∏—è –≤ –ò–∑—Ä–∞–∏–ª–µ. –≠—Ç–∞ –º–∞–ª–≤–∞—Ä—å –æ—Ä–∏–µ–Ω—Ç–∏—Ä–æ–≤–∞–Ω–∞ –Ω–∞ –ø—Ä–æ–º—ã—à–ª–µ–Ω–Ω—ã–µ —Å–∏—Å—Ç–µ–º—ã —É–ø—Ä–∞–≤–ª–µ–Ω–∏—è (Industrial Control Systems, ICS) –∏ —Å–ø–æ—Å–æ–±–Ω–∞ –º–∞–Ω–∏–ø—É–ª–∏—Ä–æ–≤–∞—Ç—å —É—Ä–æ–≤–Ω–µ–º —Ö–ª–æ—Ä–∞ –∏ –¥–∞–≤–ª–µ–Ω–∏–µ–º. –û–¥–Ω–∞–∫–æ –ø–æ–∫–∞ ZionSiphon –Ω–µ—Ä–∞–±–æ—Ç–æ—Å–ø–æ—Å–æ–±–µ–Ω –∏–∑-–∑–∞ –æ—à–∏–±–∫–∏ –≤ –∫–æ–¥–µ.

–≠–∫—Å–ø–µ—Ä—Ç—ã —Å—á–∏—Ç–∞—é—Ç, —á—Ç–æ —Å–µ–≤–µ—Ä–æ–∫–æ—Ä–µ–π—Å–∫–∏–µ —Ö–∞–∫–µ—Ä—ã –∏–∑ –≥—Ä—É–ø–ø—ã Lazarus —Å—Ç–æ—è—Ç –∑–∞ –∫—Ä—É–ø–Ω—ã–º –∫—Ä–∏–ø—Ç–æ–æ–≥—Ä–∞–±–ª–µ–Ω–∏–µ–º: —É DeFi-–ø—Ä–æ–µ–∫—Ç–∞ KelpDAO —É–∫—Ä–∞–ª–∏ –æ–∫–æ–ª–æ 290 –º–ª–Ω –¥–æ–ª–ª–∞—Ä–æ–≤ –°–®–ê –≤ —Ç–æ–∫–µ–Ω–∞—Ö rsETH. –≠—Ç–æ—Ç –∏–Ω—Ü–∏–¥–µ–Ω—Ç —Ç–∞–∫–∂–µ –∑–∞—Ç—Ä–æ–Ω—É–ª –ª–µ–Ω–¥–∏–Ω–≥–æ–≤—ã–µ –ø—Ä–æ—Ç–æ–∫–æ–ª—ã Aave, Compound –∏ Euler.