Компания Atlassian опубликовала рекомендации по безопасности, предупреждающие пользователей Bitbucket Server и Data Center о критической уязвимости (9,9 балла из 10 возможных по шкале CVSS), которую злоумышленники могут использовать для выполнения произвольного кода.

На прошлой неделе, после заявления о взломе ИБ-компании Entrust, хакерская группа LockBit подверглась мощным DDoS-атакам. Теперь хакеры говорят, что улучили защиту от DDoS и в будущем планируют заняться тройным вымогательством, используя такие атаки как дополнительный рычаг давления на жертв.

Для подписчиковПрограммно эксплуатируемая аппаратная уязвимость — явление редкое. Обнаружить такую непросто, а пофиксить — еще сложнее: если проблема скрывается в архитектуре процессора, она вполне может оказаться и вовсе неустранимой. Технология Intel SGX уже неоднократно подвергалась атакам, и вот недавно объединенная группа исследователей обнаружила в процессорах Intel еще оди

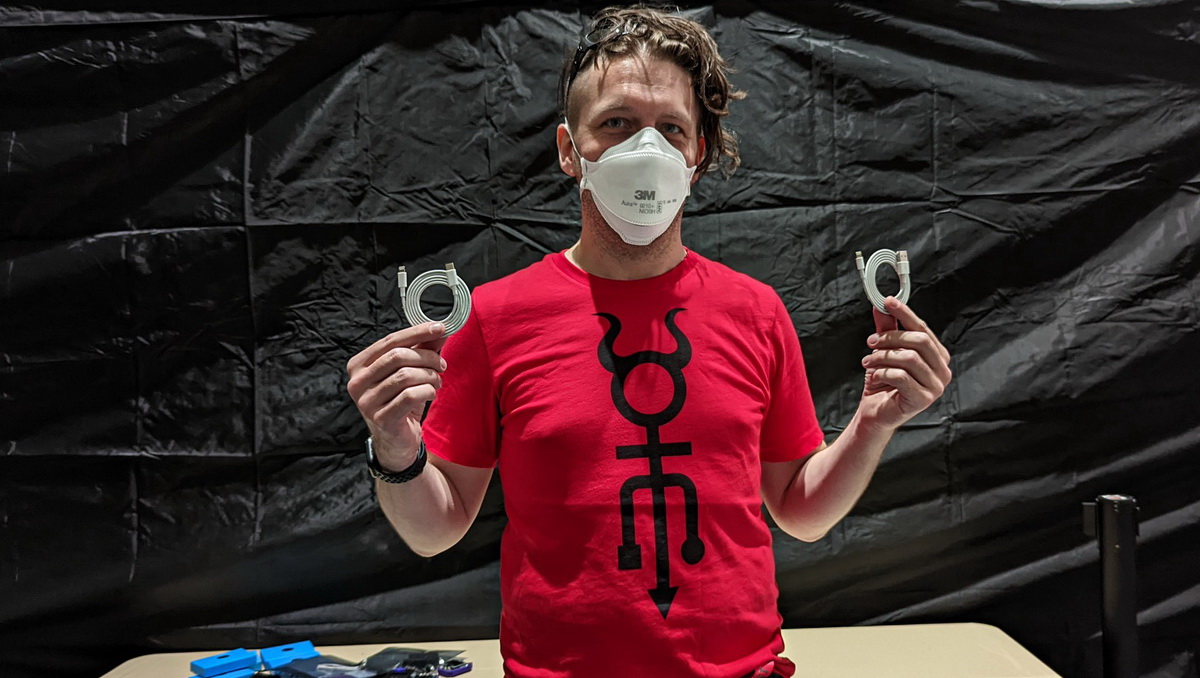

На конференции DEF CON была продемонстрирована новая версия вредоносного кабеля O.MG, получившая название O.MG Elite. Внешне такой кабель ничем не отличается от обычного кабеля Lightning или USB-C, но на деле представляет собой опасную вариацию на тему Rubber Ducky.

Специалисты Data Leakage & Breach Intelligence (DLBI) обнаружили в открытом доступе дамп базы данных зарегистрированных пользователей онлайн-кинотеатра Start. В компании уже подтвердили факт утечки и заявили, что «информация в базе не является полностью актуальной».

Релиз платформы BI.ZONE Bug Bounty состоялся 25 августа в рамках международной конференции по практической кибербезопасности OFFZONE 2022. Предварительную регистрацию на платформе BI.ZONE прошли более 300 багхантеров. «Авито» станет первой компанией, которая разместит свою публичную программу bug bounty.

Администрация PyPI предупредила о фишинговой кампании, направленной на мейнтейнеров опубликованных в репозитории пакетов. Злоумышленники уже скомпрометировали сотни учетных записей сопровождающих и заразили малварью множество пакетов, включая популярные exotel и spam.

В сеть утекли документы компании Intellexa, занимающейся разработкой легального шпионского ПО (подобно NSO Group). Согласно этим бумагам, пока малоизвестная компания предлагает различные услуги, включающие эксплоиты для устройств на базе Android и iOS, взломать которые обещают за 8 000 000 евро.

Специалисты «Лаборатории Касперского» обнаружили две новые вымогательские хак-группы. Малварь этих злоумышленников может атаковать разные ОС, без обращения к мультиплатформенным языкам. Ранее эксперты отмечали, что создатели вымогательской малвари развивают ее кроссплатформенные возможности. На этот раз речь идет о вредоносах, написанных на простых языках, но способных атак

Эксперты Trend Micro обнаружили, что хакеры злоупотребляют системным античит-драйвером популярной игры Genshin Impact, чтобы отключать антивирусное ПО во время проведения вымогательских атак. Дело в том, что mhypro2.sys дает доступ к памяти любого процесса и ядра, а также способен завершать процессы, обладая наивысшими привилегиями.

Для подписчиковВ этой статье мы поговорим о разных вариациях кросс-протокольной атаки NTLM Relay с использованием эксплоита RemotePotato0, а также на этом примере обсудим, как можно спрятать сигнатуру исполняемого файла от статического анализа.

Две недели назад компанию LastPass, разрабатывающую одноименный менеджер паролей, которым пользуются более 33 миллионов человек по всему миру, взломали неизвестные злоумышленники. Хакерам удалось похитить исходные коды и проприетарную техническую информацию.

Исследователи рассказали о новой вымогательской группировке Donut Leaks (Don#t Leaks), которая каким-то образом связана с недавними атаками на греческую госкомпанию Desfa (эксклюзивного оператор греческой национальной газотранспортной системы), британскую архитектурную фирму Sheppard Robson и международную строительную компанию Sando.

Специалисты компании Zscaler обнаружили несколько вредоносных кампаний, в рамках которых инфостилер RedLine распространяется под видом различного пиратского софта, включая 3DMark, Adobe Acrobat Pro, MAGIX Sound Force Pro и так далее.

Стриминговая мультимедиа-платформа Plex сообщила о хакерской атаке, во время которой хакерам удалось получить доступ к БД и похитить пароли, имена пользователей и email-адреса, принадлежащие как минимум 15 млн человек.

Для подписчиковКаждый разработчик программ стремится защитить результат своего труда от взлома. Сегодня нам предстоит исследовать способы противостояния самому популярному виду хакерского инструментария — дизассемблерам. Нашей целью будет запутать хакера, отвадить его от взлома нашей программы, всевозможными способами затруднить ее анализ.

Серверы и рабочие станции под управлением Windows начали выходить из строя в десятках организаций по всему миру. Дело оказалось в баге, который провоцируют некоторые версии защитного продукта Carbon Black от компании VMware.

Расширение Internet Download Manager, предназначенное для Chrome и установленное более 200 000 раз, оказалось вредоносным. При этом расширение размещалось в Chrome Web Store с июня 2019 года и могло открывать ссылки на сайты со спамом, изменять поисковую систему по умолчанию, показывать всплывающие окна с рекомендацией загрузить фальшивые патчи и нежелательные программы.

До конференции по практической кибербезопасности OFFZONE 2022 остались считанные дни. Партнеры мероприятия активно готовят интерактивные задания, которые помогут посетителям проверить, насколько они подкованы в вопросах защиты информации.

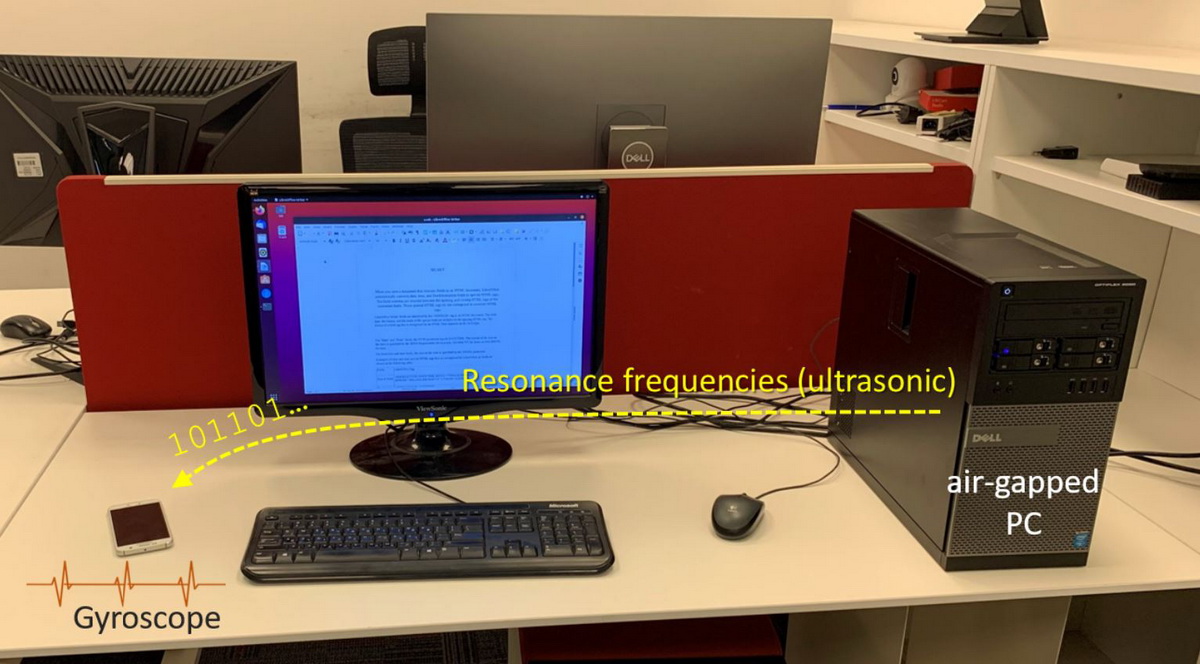

На этой неделе исследователи продемонстрировали сразу два интересных способа извлечения данных с машин, физически изолированных от любых сетей и потенциально опасной периферии. Метод GAIROSCOPE предлагает использовать для этих целей гироскоп ближайшего смартфона, а метод ETHERLED – светодиоды на сетевых картах.