Компания DropBox сообщила, что хакеры проникли в производственные системы платформы DropBox Sign eSignature и получили доступ к токенам аутентификации, данным многофакторной аутентификации (МФА), хешированным паролям и информации о клиентах.

Разработчики Discord заблокировали множество аккаунтов, связанных с сервисом Spy Pet, который привлек внимание СМИ на прошлой неделе. Сервис занимается сбором и продажей данных пользователей, включая сообщения, оставленные людьми на разных серверах, и логи подключений к голосовым каналам.

Аналитики Securonix обнаружили новую вредоносную кампанию Dev Popper, которая направлена на разработчиков ПО. Хакеры проводят фальшивые собеседования, чтобы склонить жертв к установке Python-трояна удаленного доступа (RAT).

Заброшенный USB-червь PlugX, который бэкдорил подключаемые устройства, продолжал самовоспроизводиться в течение многих лет, хотя его создатели давно потеряли над ним контроль. Малварь оставалась активной на тысячах или даже миллионах машин, но эксперты Sekoia сумели осуществить sinkhole управляющего сервера.

Для подписчиковВ сегодняшнем райтапе мы с тобой проэксплуатируем прошлогоднюю уязвимость в Apport — системе сообщений о неполадках в Ubuntu. Но чтобы получить доступ к ней, сначала проведем атаку на Joomla, получим сессию на сервере и найдем учетные данные пользователя.

Хакеры начали эксплуатировать критическую уязвимость в плагине WP Automatic для WordPress. Баг используется для создания новых пользователей с правами администратора и внедрения бэкдоров.

Исследователи обнаружили новый банковский троян Brokewell. Вредонос маскируется под фальшивые обновления для Chrome и способен перехватывать любые события, происходящие на устройстве — от нажатий и отображаемой на экране информации до вводимого текста и запускаемых пользователем приложений.

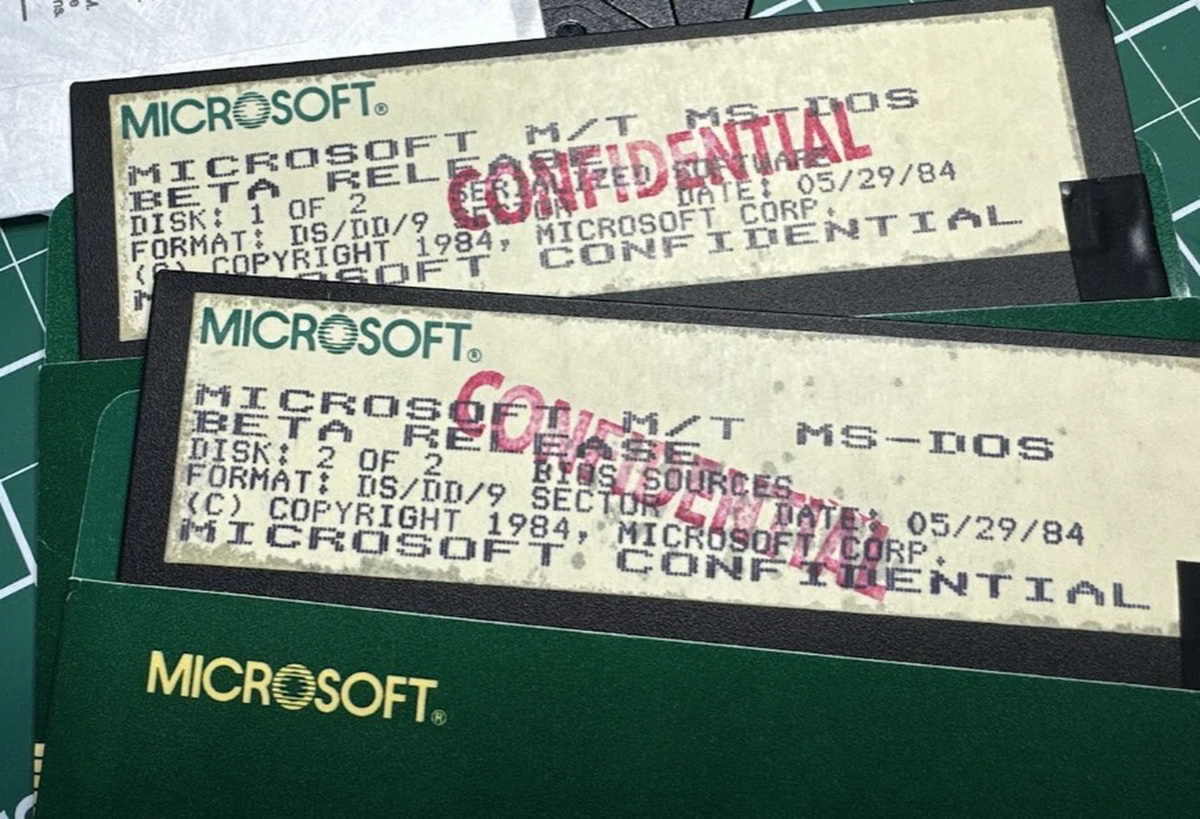

Компания Microsoft опубликовала исходный код MS-DOS 4.00, бинарники, образы и документацию. Теперь исходный код, которому почти 45 лет, доступен под лицензией MIT, то есть с ним можно свободно работать, изменять и распространять.

Аналитики Positive Technologies сообщили, что 2023 год ознаменовался рекордными выкупами операторам вымогательского ПО, а также заметным увеличением масштабов и сложности атак шифровальщиков. Так, выплаты вымогателям в прошлом году составили более 1 млрд долларов, что является самым высоким показателем за всю историю.

Для подписчиковСегодня мы будем учиться анализировать логи Windows и смотреть полную информацию о файле в таблице MFT. Это поможет нам восстановить последовательность действий злоумышленника в системе и раскрыть его никнейм.

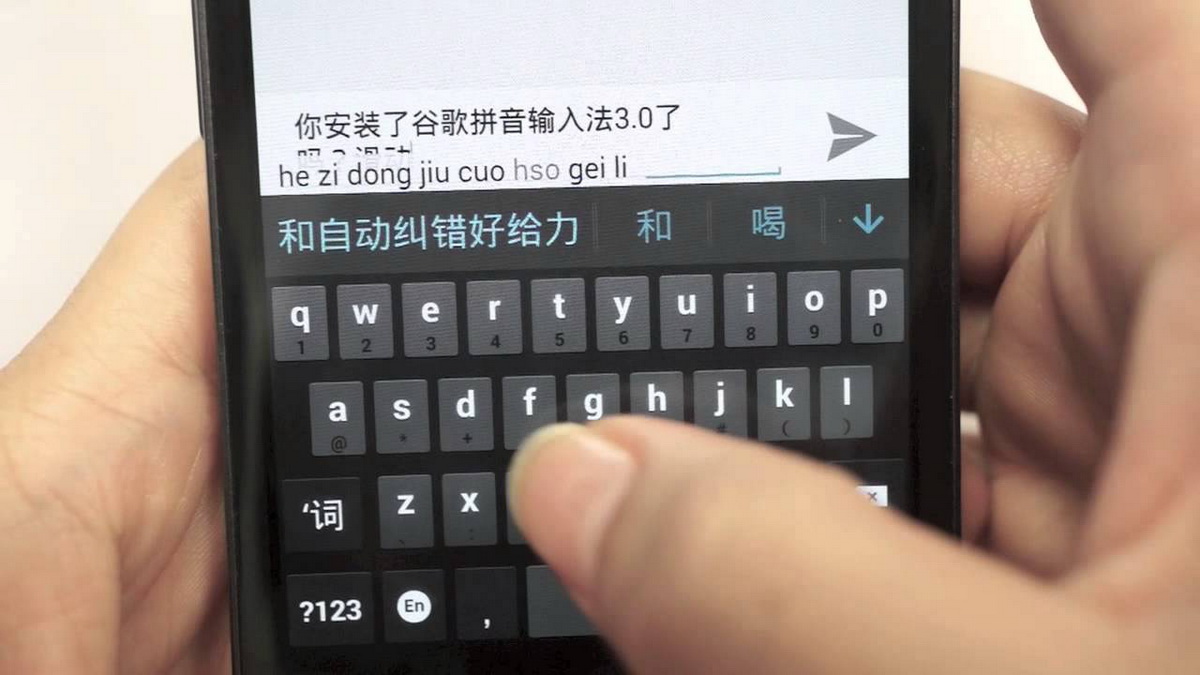

Эксперты Citizen Lab обнаружили многочисленные уязвимости в облачных приложениях пиньинь-клавиатур. В компании предупредили, что эти проблемы могут использоваться для перехвата нажатий клавиш, и в общей сложности угрожают примерно миллиарду пользователей.

На этой неделе Google выпустила обновление для Chrome 124, которое исправляет четыре сразу уязвимости, включая критическую проблему CVE-2024-4058 в ANGLE (Almost Native Graphics Layer Engine).

Министерство юстиции США обвинило Кионна Родригеса (Keonne Rodriguez) и Уильяма Лонергана Хилла (William Lonergan Hill) в отмывании более 100 млн долларов через криптовалютный миксер Samourai, которым они управляли на протяжении почти десяти лет.

Исследователи сообщают об актуальной мошеннической схеме, в рамках которой людям предлагают заработать на криптовалюте Toncoin (TON) через Telegram. Схема работает по принципу пирамиды и нацелена, в том числе, на русскоговорящих пользователей.

5 июня в Москве во второй раз состоится «БеКон» — конференция по безопасности контейнеров и контейнерных сред. Комьюнити соберется снова, чтобы вместе со спикерами обсудить острые темы, важные моменты и нестандартные решения в области безопасности контейнеров и K8s.

Компания Cisco предупредила, что с ноября 2023 года группа «правительственных хакеров» использует две уязвимости нулевого дня в межсетевых экранах Adaptive Security Appliance (ASA) и Firepower Threat Defense (FTD) для взлома государственных сетей по всему миру.

На прошлой неделе специалисты Microsoft опубликовали LLM WizardLM 2, которая, по их словам, является одной из самых мощных на сегодня больших языковых моделей с открытым исходным кодом. Затем, спустя несколько часов, компания удалила модель из сети, поскольку перед выпуском ее случайно забыли «протестировать на токсичность». Однако пользователи успели сохранить LLM, и она по-прежнему доступ�

Для подписчиковРеверс‑инженеру далеко не всегда удается без труда исследовать написанные на Python приложения. Разработчики умеют хранить свои тайны, используя обфускацию, шифрование, кастомный маршалинг и собственные интерпретаторы. Но для любого замка отыщется отмычка: сегодня мы разберемся, как реверсить такие программы, научимся восстанавливать исходный код и узнаем, ка

Разработчики Google сообщили, что из-за тестирований, которые проводят британские регуляторы, отказ от сторонних файлов cookie вновь открывается. Рекламная технология, от которой планировали полностью отказаться к четвертому кварталу 2024 года, продолжит работать как минимум до 2025 года.

Основатель и глава польской исследовательской компании AG Security Research (ранее Security Explorations) Адам Говдяк (Adam Gowdiak) заявил, что обнаружил уязвимости в технологии защиты контента PlayReady компании Microsoft. По его словам, эти проблемы могут позволить недобросовестным подписчикам стриминговых сервисов незаконно скачивать фильмы.