Специалисты Recorded Future Insikt Group обнаружили тысячи педофилов, которые скачивают и распространяют материалы, связанные с сексуальным насилием над детьми. Информацию об этих людях исследователи нашли благодаря логам инфостилеров, опубликованным в даркнете.

Компания OVHcloud, один из крупнейших поставщиков облачных услуг в Европе, сообщает, что в начале 2024 года она отразила рекордную DDoS, мощность которой достигла 840 млн пакетов в секунду (Mpps). В компании считают, что за этой атакой стоял ботнет из устройств MikroTik.

Специалисты Positive Technologies рассказали о результатах пентестов, проведенных в 2023 году. Оказалось, что практически во всех компаниях, где проводилось внутреннее тестирование, злоумышленники могли бы установить полный контроль над ИТ-инфраструктурой. Минимальный срок проникновения в локальную сеть составил один день.

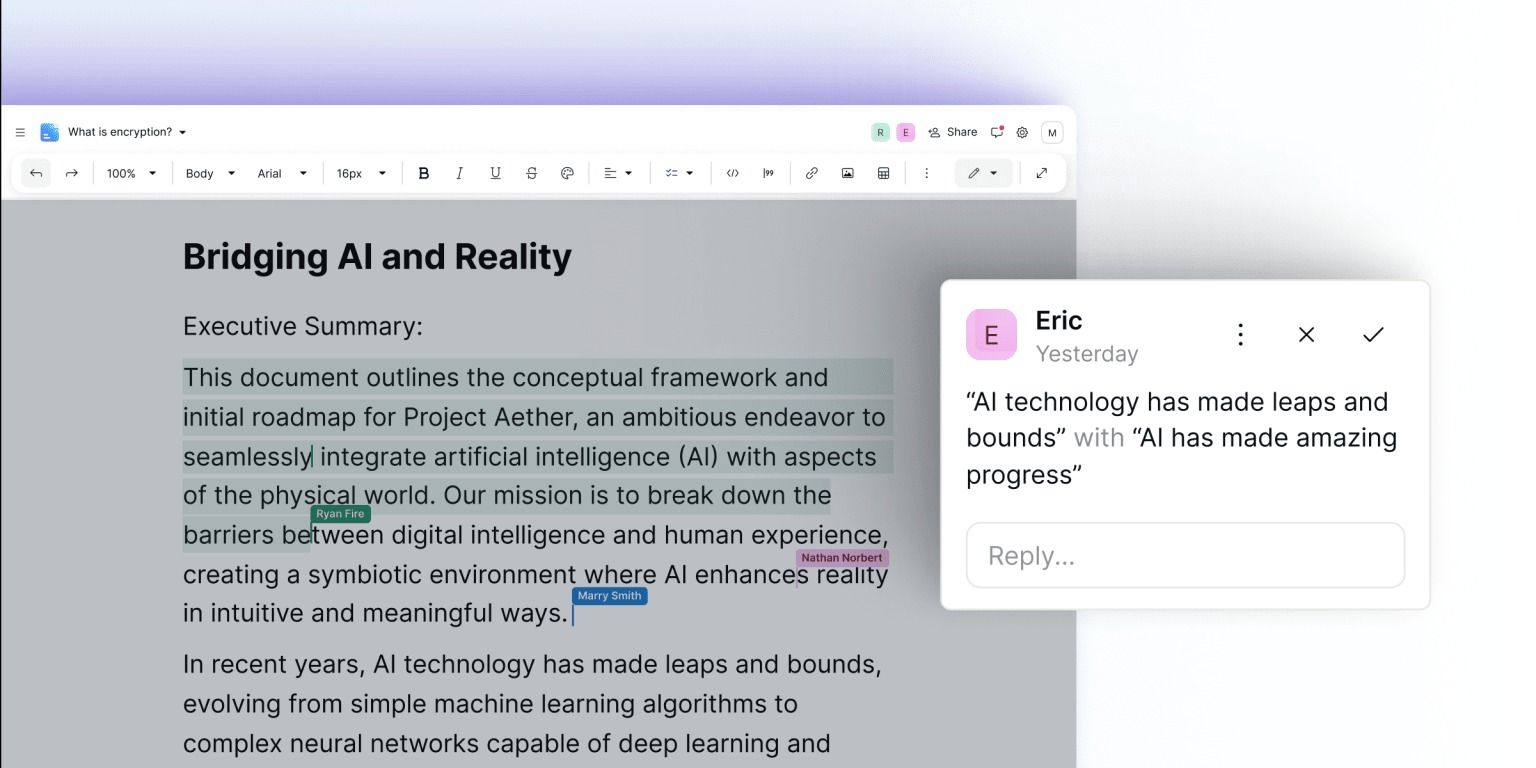

Компания Proton запустила бесплатный и опенсорсный веб-сервис Docs in Proton Drive, оснащенный end-to-end шифрованием и предназначенный для редактирования и совместной работы с документами.

Специалисты «Лаборатории Касперского» обнаружили схему кражи Telegram-аккаунтов и криптовалюты. При помощи фишинговых ботов злоумышленники атакуют владельцев цифровых активов, которые совершают P2P-сделки внутри мессенджера. Компания сообщает, что уже выявила несколько таких фейковых ботов.

Для подписчиковМногие именитые хакерские группировки, например северокорейская Lazarus, используют доступ к пространству ядра через атаку BYOVD при выполнении сложных APT-нападений. Тот же метод используют авторы инструмента Terminator, а также операторы различных шифровальщиков. В этой статье мы подробно разберем, как работает BYOVD и почему эта атака стала популярной.

Критические уязвимости, обнаруженные в менеджере зависимостей CocoaPods, позволяли злоумышленникам перехватывать контроль над тысячами заброшенных пакетов, выполнять shell-команды и захватывать учетные записи. В итоге это могло повлиять на миллионы приложений для iOS и macOS, обернувшись массовыми атаками на цепочки поставок.

На прошлой неделе многие владельцы телефонов Google Pixel 6 (6, 6a, 6 Pro) столкнулись с тем, что их устройства выходят из строя, если выполнить сброс настроек до заводских.

Компания Cisco исправляет уязвимость нулевого дня в NX-OS, связанную с внедрением команд. Еще в апреле этот баг эксплуатировала связанная с Китаем кибершпионская хак-группа Velvet Ant, устанавливая на уязвимые коммутаторы малварь с правами root.

Группировка APT36 (она же Transparent Tribe) продолжает распространять вредоносные приложения для Android с помощью социальной инженерии. На этот раз хакеры нацелились на мобильных геймеров, любителей оружия и пользователей TikTok.

Процессоры Intel (в том числе поколений Raptor Lake и Alder Lake) подвержены новому типу Branch Target Injection (BTI) атаки, получившей название Indirector. Она может использоваться для кражи конфиденциальных данных.

Для подписчиковВ этом райтапе нам предстоит получить 2,5 тысячи пользователей сервера XMPP и валидировать их в Active Directory. Затем мы найдем учетные данные и получим сессию на сервере, используя механизм DCOM. Повысить привилегии нам поможет вредоносный плагин для сервера Openfire.

Австралийская федеральная полиция предъявила обвинения мужчине (имя подозреваемого не раскрывается), который совершал атаки типа Evil Twin на внутренних рейсах и в аэропортах Перта, Мельбурна и Аделаиды. Таким способом он «угонял» чужую электронную почту и собирал учетные данные от социальных сетей.

В популярных Telegram-каналах с вакансиями стали появляться мошеннические объявления об удаленной работе в IT-отрасли. В переписке у соискателей запрашивают персональные данные и пытаются привязать к личному кабинету банка номер якобы корпоративной SIM-карты, чтобы похитить деньги.

По данным южнокорейских СМИ, местная телекоммуникационная компания KT умышленно заразила своих клиентов вредоносным ПО, так как пользователи слишком активно скачивали контент через P2P.

Миллионы серверов OpenSSH могут быть уязвимы перед свежей проблемой regreSSHion (CVE-2024-6387), которая может использоваться для неаутентифицированного удаленного выполнения кода.

Компания Juniper Networks выпустила экстренное обновление для устранения критической уязвимости CVE-2024-2973 (10 баллов из 10 возможных по шкале CVSS), которая приводит к обходу аутентификации в продуктах Session Smart Router (SSR), Session Smart Conductor и WAN Assurance Router.

В этом месяце: Джулиан Ассанж вышел на свободу, в Visual Studio Code Marketplace обнаружили кучу малвари, рекламу на YouTube пытаются встроить прямо в видеопоток, для Raspberry Pi представлен AI Kit, запуск Windows Recall отложили из соображений безопасности, новые владельцы polyfill(.)io могли скомпрометировать десятки миллионов сайтов, а также другие интересные события июня.

Злоумышленники используют критическую уязвимость, затрагивающую Wi-Fi роутеры D-Link DIR-859, для сбора с уязвимых устройств учетных данных, включая пароли.

Компания Microsoft опубликовала детали атаки Skeleton Key, которая обходит защиту ИИ-моделей, мешающую им генерировать вредоносной контент.