Изучая неудавшуюся целевую атаку на неназванного российского оператора грузовых железнодорожных перевозок, исследователи «Доктор Веб» обнаружили малварь, которая пыталась использовать уязвимость в «Яндекс Браузере» для закрепления в скомпрометированной системе.

Специалисты NinjaLab представили side-channel атаку EUCLEAK, направленную на криптографическую библиотеку защищенных микроконтроллеров Infineon. Атака требует физического доступа и позволяет извлекать ключи с устройств, использующих решения Infineon. Так, проблема затрагивает TPM, криптокошельки, «умные» автомобили и аппаратные ключи YubiKey, которые исследователям удалось клонировать.

Эксперты Positive Technologies изучили ландшафт угроз в государственном секторе. Исследование, охватывающее период с 2022 года по первую половину 2024-го, было представлено на Восточном экономическом форуме. По данным аналитиков, шифровальщики остаются самым распространенным типом малвари, применяемым в атаках. Зато в первые шесть месяцев текущего года доля успешных инцидентов с использова

Федеральная служба по техническому и экспортному контролю (ФСТЭК России, подведомственна Минобороны) рекомендовала органам власти закрыть доступ к своим сайтам для иностранных поисковых ботов, например GPTBot компании OpenAI.

В прошлом месяце американская нефтесервисная компания Halliburton подверглась вымогательской атаке. Как стало известно теперь, инцидент не только нарушил работу компании и ограничил доступ к некоторым ее системам, но и привел к утечке данных.

Для подписчиковНикакой сайт в современном вебе не обходится без формы авторизации, а под ней ты часто видишь кнопки входа через соцсети. Работают они благодаря протоколу OAuth, с устройством и основными уязвимостями которого я познакомлю тебя в этой статье. Для закрепления знаний пройдем несколько лабораторных работ.

Компания D-Link сообщила, что четыре уязвимости удаленного выполнения кода (RCE), затрагивающие все версии маршрутизаторов DIR-846W, не будут устранены, поскольку срок поддержки этих устройств уже истек.

В распоряжении издания 404 Media оказался документ-презентация Cox Media Group (CMG). В нем утверждается, что компания может таргетировать рекламу, основываясь на том, что потенциальные покупатели говорят вслух возле микрофонов своих устройств. Кроме того, Google, Amazon, Bing и другие компании названы в документе партнерами CMG.

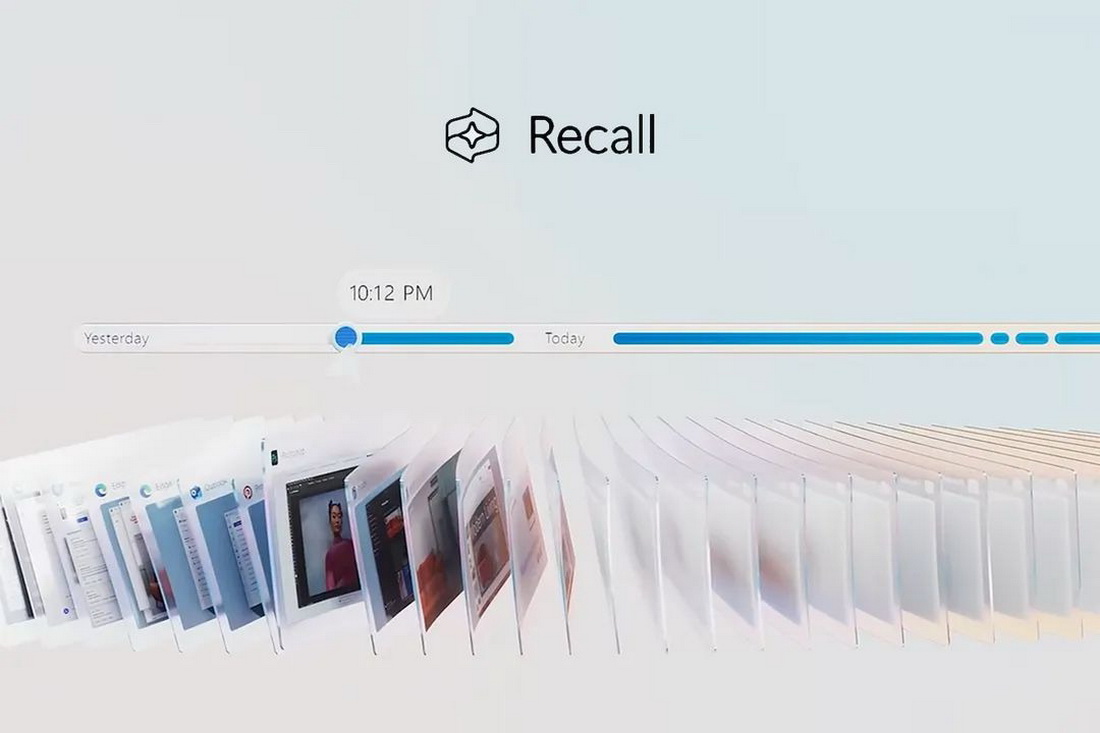

Недавно в СМИ появилась информация о том, что ИИ-функцию Windows Recall, ранее вызвавшую множество споров и критики, можно будет попросту удалить из Windows 11. Однако теперь компания Microsoft сообщила, что произошла ошибка, которую скоро исправят, а удалять Recall будет нельзя.

Трое мужчин признали себя виновными в создании OTP.Agency — платформы, предоставлявшей услуги социальной инженерии для получения одноразовых паролей для различных банков и сервисов в Великобритании.

Новая RaaS-угроза (ransomware-as-a-service, «вымогатель как услуга») маскируется под таинственную группу Cicada 3301 и уже перечислила 19 жертв на своем сайте в даркнете.

Пользователей на Ближнем Востоке атакует малварь, замаскированная под VPN-инструмент GlobalProtect компании Palo Alto Networks, предупредили аналитики Trend Micro.

Городские власти американского города Колумбус, штат Огайо, подали в суд на ИБ-специалиста Дэвида Лероя Росса (David Leroy Ross), также известного под ником Connor Goodwolf. Дело в том, что он доказал СМИ, что недавняя вымогательская атака Rhysida на Колумбус привела к утечке большого количества конфиденциальных данных из городской сети, хотя власти это отрицали.

Компания Microsoft сообщила, что северокорейские хакеры Citrine Sleet использовали недавно исправленную уязвимость нулевого дня в Google Chrome (CVE-2024-7971) для развертывания руткита FudModule. Малварь использовалась после получения привилегий уровня SYSTEM с помощью эксплоита для бага в ядре Windows.

Популярный проект Docker-OSX удалили с Docker Hub, так как компания Apple подала запрос в связи с нарушением DMCA («Закон об авторском праве в цифровую эпоху»), утверждая, что проект нарушает ее авторские права.

Proofpoint сообщает, что новая вредоносная кампания эксплуатирует Google Таблицы (Google Sheets) для работы бэкдора Voldemort, который предназначен для сбора информации и доставки дополнительных полезных нагрузок. Злоумышленники выдают себя за налоговые органы стран Европы, Азии и США и уже атаковали более 70 организаций по всему миру.

Для подписчиковСегодня мы поработаем с системой хранения секретов HashiCorp Vault и извлечем из нее критичные данные. Также обойдем контроль доступа к странице на веб‑сервере и проэксплуатируем баг раскрытия данных в Minio, а при повышении привилегий используем неправильный контроль доступа к файлу в Linux.

Хакеры злоупотребляют GitHub для распространения малвари Lumma Stealer, ворующей информацию. Злоумышленники маскируют вредонос под фальшивые исправления, которые публикуют в комментариях к проектам.

ИБ-специалисты обнаружили уязвимость в одной из ключевых систем безопасности на воздушном транспорте, которая позволяла неавторизованным лицам миновать досмотр в аэропортах и получать доступ в кабины самолетов.

Ботнет Corona (вариация Mirai) распространяется через RCE-уязвимость нулевого дня пятилетней давности в IP-камерах AVTECH. Эти устройства давно сняты с производства, поэтому патчей ожидать не стоит.