–ü—Ä–∞–≤–æ–æ—Ö—Ä–∞–Ω–∏—Ç–µ–ª—å–Ω—ã–µ –æ—Ä–≥–∞–Ω—ã 15 —Å—Ç—Ä–∞–Ω –º–∏—Ä–∞ –ø—Ä–æ–≤–µ–ª–∏ —Å–æ–≤–º–µ—Å—Ç–Ω—É—é –æ–ø–µ—Ä–∞—Ü–∏—é –ø–æ –æ—Ç–∫–ª—é—á–µ–Ω–∏—é 27 DDoS-—Å–µ—Ä–≤–∏—Å–æ–≤ –¥–ª—è –∞—Ç–∞–∫ –ø–æ –Ω–∞–π–º—É. –¢–∞–∫–∂–µ —Å–æ–æ–±—â–∞–µ—Ç—Å—è –æ–± –∞—Ä–µ—Å—Ç–∞—Ö —Ç—Ä–µ—Ö –∞–¥–º–∏–Ω–∏—Å—Ç—Ä–∞—Ç–æ—Ä–æ–≤ —ç—Ç–∏—Ö –ø–ª–∞—Ç—Ñ–æ—Ä–º –∏ —É—Å—Ç–∞–Ω–æ–≤–ª–µ–Ω–∏–∏ –ª–∏—á–Ω–æ—Å—Ç–µ–π 300 –∏—Ö –∫–ª–∏–µ–Ω—Ç–æ–≤.

Специалисты «Доктор Веб» изучили активную хакерскую кампанию и на ее примере рассказали о тенденциях, применяемых злоумышленниками. Наиболее примечательным аспектом стала эксплуатация хакерами технологии eBPF (extended Berkeley Packet Filter).

–î–ª—è –ø–æ–¥–ø–∏—Å—á–∏–∫–æ–≤–ö–∞–∫‚Äë—Ç–æ —Ä–∞–∑ –º—ã –ø—Ä–æ–≤–æ–¥–∏–ª–∏ —Ä–∞–∑–≤–µ–¥–∫—É –ø–æ¬Ý–ø—É–ª—É –∏–∑¬Ý~9000 IP-–∞–¥—Ä–µ—Å–æ–≤ –∫—Ä—É–ø–Ω–æ–π —Ä–æ—Å—Å–∏–π—Å–∫–æ–π IT-–∫–æ–º–ø–∞–Ω–∏–∏ –∏¬Ý–Ω–∞—à–ª–∏ –∑–∞–±—Ä–æ—à–µ–Ω–Ω—ã–π –¥–æ–º–µ–Ω –∏¬Ý—Ä–∞–±–æ—Ç–∞—é—â–∏–π –Ω–∞¬Ý–Ω–µ–º —Å–µ—Ä–≤–∏—Å. –û–Ω –æ–∫–∞–∑–∞–ª—Å—è —É—è–∑–≤–∏–º—ã–º, –∏¬Ý–≤—Å–∫–æ—Ä–µ –º—ã —Å–º–æ–≥–ª–∏ –∑–∞—Ö–≤–∞—Ç–∏—Ç—å –≤–µ–±‚Äë—Å–µ—Ä–≤–µ—Ä –∏¬Ý–ø—Ä–æ–Ω–∏–∫–Ω—É—Ç—å –≤–æ¬Ý–≤–Ω—É—Ç—Ä–µ–Ω–Ω—é—é —Å–µ—Ç—å –ø—Ä–µ–¥–ø—Ä–∏—è—Ç–∏—è. –ö–∞–∫¬Ý—ç—Ç–æ –±—ã–ª–æ —Å–¥–µ–ª–∞–Ω–æ, —è —Ä–∞—Å—Å–∫–∞–∂—É –≤¬Ý—ç—Ç–æ–π —Å—Ç–∞—Ç—å–µ.

–° —Ä–µ–ª–∏–∑–æ–º Firefox 135, –∫–æ—Ç–æ—Ä—ã–π –∑–∞–ø–ª–∞–Ω–∏—Ä–æ–≤–∞–Ω –Ω–∞ —Ñ–µ–≤—Ä–∞–ª—å 2025 –≥–æ–¥–∞, —Ä–∞–∑—Ä–∞–±–æ—Ç—á–∏–∫–∏ Mozilla —É–¥–∞–ª—è—Ç –∏–∑ —Å–≤–æ–µ–≥–æ –±—Ä–∞—É–∑–µ—Ä–∞ —Ñ—É–Ω–∫—Ü–∏–æ–Ω–∞–ª—å–Ω–æ—Å—Ç—å Do Not Track (DNT). –ü–æ —Å–ª–æ–≤–∞–º –ø—Ä–µ–¥—Å—Ç–∞–≤–∏—Ç–µ–ª–µ–π –æ—Ä–≥–∞–Ω–∏–∑–∞—Ü–∏–∏, –¥–µ–ª–æ –≤ —Ç–æ–º, —á—Ç–æ –±–æ–ª—å—à–∏–Ω—Å—Ç–≤–æ —Å–∞–π—Ç–æ–≤ –≤—Å–µ —Ä–∞–≤–Ω–æ –∏–≥–Ω–æ—Ä–∏—Ä—É—é—Ç DNT-–∑–∞–ø—Ä–æ—Å—ã.

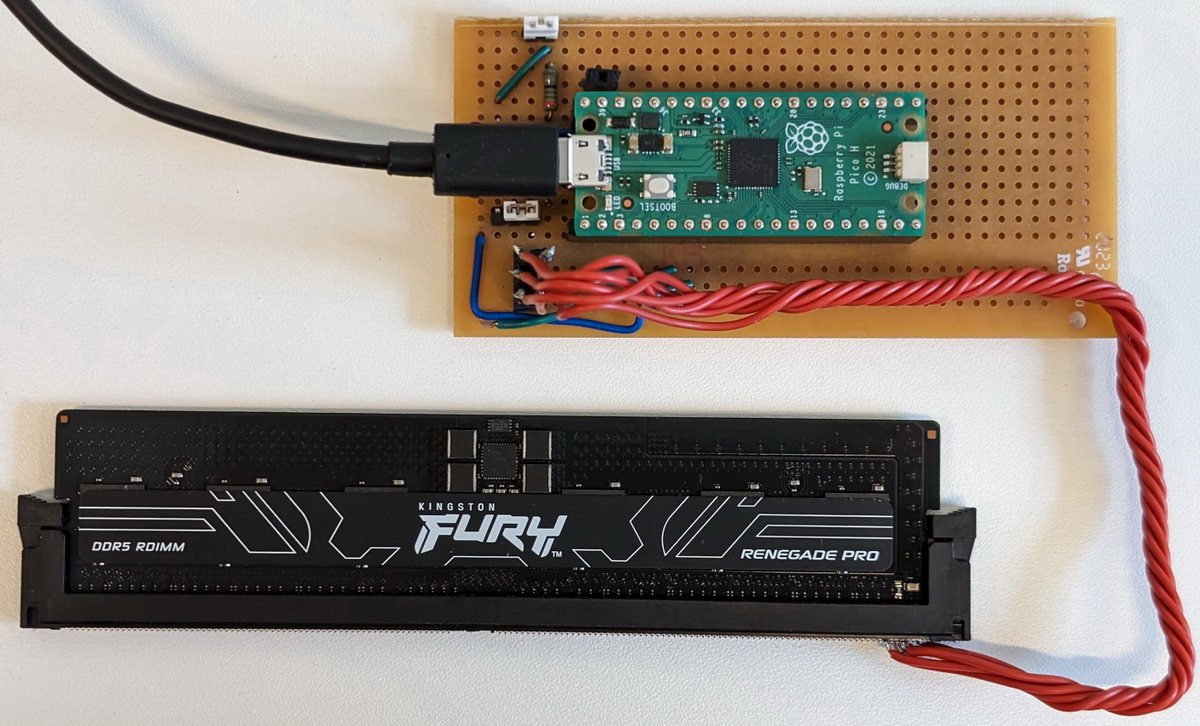

–ì—Ä—É–ø–ø–∞ —É—á–µ–Ω—ã—Ö –ø—Ä–µ–¥—Å—Ç–∞–≤–∏–ª–∞ –Ω–æ–≤—É—é –∞—Ç–∞–∫—É BadRAM, –∫–æ—Ç–æ—Ä–∞—è –∏—Å–ø–æ–ª—å–∑—É–µ—Ç –æ–±–æ—Ä—É–¥–æ–≤–∞–Ω–∏–µ —Å—Ç–æ–∏–º–æ—Å—Ç—å—é –æ–∫–æ–ª–æ 10 –¥–æ–ª–ª–∞—Ä–æ–≤ –¥–ª—è –≤–∑–ª–æ–º–∞ AMD SEV-SNP (Secure Encrypted Virtualization-Secure Nested Paging), –∑–∞—â–∏—â–∞—é—â–µ–≥–æ –ø–∞–º—è—Ç—å –≤–∏—Ä—Ç—É–∞–ª—å–Ω—ã—Ö –º–∞—à–∏–Ω. –í –ø–µ—Ä–≤—É—é –æ—á–µ—Ä–µ–¥—å BadRAM –ø—Ä–µ–¥—Å—Ç–∞–≤–ª—è–µ—Ç —É–≥—Ä–æ–∑—É –¥–ª—è –ø—Ä–æ—Ü–µ—Å—Å–æ—Ä–æ–≤ AMD, –∫–æ—Ç–æ—Ä—ã–µ –∏—Å–ø–æ–ª—å–∑—É—é—Ç—Å—è –æ–±–ª–∞—á–Ω—ã—Ö —Å—Ä–µ–¥–∞—Ö, –≥–¥–µ –∞–∫—Ç–∏–≤–µ–Ω SEV-SNP.

–¢–∞–π–≤–∞–Ω—å—Å–∫–∞—è –∫–æ–º–ø–∞–Ω–∏—è Qnap Systems –≤—ã–ø—É—Å—Ç–∏–ª–∞ –ø–∞—Ç—á–∏ –¥–ª—è –Ω–µ—Å–∫–æ–ª—å–∫–∏—Ö —É—è–∑–≤–∏–º–æ—Å—Ç–µ–π –≤ QTS –∏ QuTS Hero. –Ý–∞–Ω–µ–µ —ç—Ç–∏ –ø—Ä–æ–±–ª–µ–º—ã –±—ã–ª–∏ –æ–±–Ω–∞—Ä—É–∂–µ–Ω—ã –∏ –ø—Ä–æ–¥–µ–º–æ–Ω—Å—Ç—Ä–∏—Ä–æ–≤–∞–Ω—ã –≤ —Ä–∞–º–∫–∞—Ö —Ö–∞–∫–µ—Ä—Å–∫–æ–≥–æ —Å–æ—Ä–µ–≤–Ω–æ–≤–∞–Ω–∏—è Pwn2Own Ireland, –ø—Ä–æ—à–µ–¥—à–µ–≥–æ –æ—Å–µ–Ω—å—é 2024 –≥–æ–¥–∞.

–ö—Ä—É–ø–Ω–µ–π—à–∞—è —ç–Ω–µ—Ä–≥–µ—Ç–∏—á–µ—Å–∫–∞—è –∫–æ–º–ø–∞–Ω–∏—è –Ý—É–º—ã–Ω–∏–∏ Electrica Group —Å—Ç–∞–ª–∞ –∂–µ—Ä—Ç–≤–æ–π —Ö–∞–∫–µ—Ä—Å–∫–æ–π –∞—Ç–∞–∫–∏. –ü–æ –¥–∞–Ω–Ω—ã–º –ò–ë-—Å–ø–µ—Ü–∏–∞–ª–∏—Å—Ç–æ–≤, –∑–∞ —ç—Ç–∏–º –∏–Ω—Ü–∏–¥–µ–Ω—Ç–æ–º —Å—Ç–æ–∏—Ç –≤—ã–º–æ–≥–∞—Ç–µ–ª—å—Å–∫–∞—è –≥—Ä—É–ø–ø–∏—Ä–æ–≤–∫–∞ Lynx.

Праздники все ближе, и второй бумажный спецвыпуск «Хакера» может стать отличным подарком для любого, кто интересуется технологиями и ИБ. Сборник объемом 240 страниц вобрал в себя лучшие материалы за 2017–2019 годы с комментариями от авторов и редакторов.

–î–ª—è –ø–æ–¥–ø–∏—Å—á–∏–∫–æ–≤–í —ç—Ç–æ–π —Å—Ç–∞—Ç—å–µ –º—ã —Ä–∞—Å—Å–º–æ—Ç—Ä–∏–º –ø—Ä–æ—Å—Ç—ã–µ, –Ω–æ¬Ý—ç—Ñ—Ñ–µ–∫—Ç–∏–≤–Ω—ã–µ –ø—Ä–∏–µ–º—ã –∫–æ–º–ø—å—é—Ç–µ—Ä–Ω–æ–π —Å–∞–º–æ–æ–±–æ—Ä–æ–Ω—ã, –∫–æ—Ç–æ—Ä—ã–µ –ø–æ–º–æ–≥—É—Ç —Ç–µ–±–µ –≤—ã—è–≤–∏—Ç—å —Ö–∞–∫–µ—Ä–æ–≤, —É–∂–µ —É—Å–ø–µ–≤—à–∏—Ö –ø—Ä–æ–Ω–∏–∫–Ω—É—Ç—å –≤¬Ý–ª–æ–∫–∞–ª—å–Ω—É—é —Å–µ—Ç—å. –ú—ã –Ω–∞—É—á–∏–º—Å—è –Ω–∞—Ö–æ–¥–∏—Ç—å –ø—Ä–∏–∑–Ω–∞–∫–∏ –ø—Ä–æ–Ω–∏–∫–Ω–æ–≤–µ–Ω–∏—è –∏¬Ý–ª–æ–≤–∏—Ç—å –∑–ª–æ—É–º—ã—à–ª–µ–Ω–Ω–∏–∫–æ–≤ –ø—Ä–∏¬Ý–ø–æ–º–æ—â–∏ —Å–ø–µ—Ü–∏–∞–ª—å–Ω—ã—Ö —Ö–∏—Ç—Ä—ã—Ö —Å–∫—Ä–∏–ø—Ç–æ–≤. –ù–∞—á–Ω–µ–º —ŬݗŖ∞–º–æ–≥–æ –ø–µ—Ä–≤–æ–≥–æ —É—Ä–æ–≤–Ω—è: —É—Ä–æ–≤–Ω—è —Å–µ—Ç–∏.

–ò—Å—Å–ª–µ–¥–æ–≤–∞—Ç–µ–ª–∏ –ø—Ä–µ–¥—É–ø—Ä–µ–∂–¥–∞—é—Ç: —Ö–∞–∫–µ—Ä—ã –∞–∫—Ç–∏–≤–Ω–æ –∏—Å–ø–æ–ª—å–∑—É—é—Ç 0-day —É—è–∑–≤–∏–º–æ—Å—Ç—å –≤ –ü–û Cleo –¥–ª—è –ø–µ—Ä–µ–¥–∞—á–∏ —Ñ–∞–π–ª–æ–≤. –ó–ª–æ—É–º—ã—à–ª–µ–Ω–Ω–∏–∫–∏ –≤–∑–ª–∞–º—ã–≤–∞—é—Ç –∫–æ—Ä–ø–æ—Ä–∞—Ç–∏–≤–Ω—ã–µ —Å–µ—Ç–∏ —Å —Ü–µ–ª—å—é –∫—Ä–∞–∂–∏ –¥–∞–Ω–Ω—ã—Ö –∏ –ø—Ä–æ–≤–µ–¥–µ–Ω–∏—è –¥–∞–ª—å–Ω–µ–π—à–∏—Ö –∞—Ç–∞–∫.

–í WordPress-–ø–ª–∞–≥–∏–Ω–µ WPForms, –∫–æ—Ç–æ—Ä—ã–π –∏—Å–ø–æ–ª—å–∑—É—é—Ç –±–æ–ª–µ–µ 6 –º–ª–Ω —Å–∞–π—Ç–æ–≤, –Ω–∞—à–ª–∏ —É—è–∑–≤–∏–º–æ—Å—Ç—å, –ø–æ–∑–≤–æ–ª—è—é—â—É—é –ø–æ–ª—å–∑–æ–≤–∞—Ç–µ–ª—è–º –æ—Å—É—â–µ—Å—Ç–≤–ª—è—Ç—å –ø—Ä–æ–∏–∑–≤–æ–ª—å–Ω—ã–µ –≤–æ–∑–≤—Ä–∞—Ç—ã —Å—Ä–µ–¥—Å—Ç–≤ —á–µ—Ä–µ–∑ Stripe –∏–ª–∏ –æ—Ç–º–µ–Ω—è—Ç—å –ø–æ–¥–ø–∏—Å–∫–∏.

Последний «вторник обновлений» в 2024 году принес исправления для 72 уязвимостей в продуктах Microsoft, включая одну уязвимость нулевого дня, уже находившуюся под атаками.

–ü–æ –¥–∞–Ω–Ω—ã–º Rapid7, –≤ –æ–∫—Ç—è–±—Ä–µ 2024 –≥–æ–¥–∞ –∑–ª–æ—É–º—ã—à–ª–µ–Ω–Ω–∏–∫–∏, —Å–≤—è–∑–∞–Ω–Ω—ã–µ —Å –≤—ã–º–æ–≥–∞—Ç–µ–ª–µ–º Black Basta, –Ω–∞—á–∞–ª–∏ –º–µ–Ω—è—Ç—å —Ç–∞–∫—Ç–∏–∫—É. –¢–µ–ø–µ—Ä—å –æ–Ω–∏ –∏—Å–ø–æ–ª—å–∑—É—é—Ç —Å–æ—Ü–∏–∞–ª—å–Ω—É—é –∏–Ω–∂–µ–Ω–µ—Ä–∏—é –∏ —Ä–∞—Å–ø—Ä–æ—Å—Ç—Ä–∞–Ω—è—é—Ç —Ä–∞–∑–ª–∏—á–Ω—ã–µ –ø–æ–ª–µ–∑–Ω—ã–µ –Ω–∞–≥—Ä—É–∑–∫–∏, –Ω–∞–ø—Ä–∏–º–µ—Ä Zbot –∏ DarkGate.

–ê–Ω–∞–ª–∏—Ç–∏–∫–∏ –∫–æ–º–ø–∞–Ω–∏–∏ Bitsight —Å–æ–æ–±—â–∞—é—Ç, —á—Ç–æ –∑–∞ —Ä–∞–±–æ—Ç–æ–π –ø—Ä–æ–∫—Å–∏-—Å–µ—Ä–≤–∏—Å–∞ PROXY[.]AM —Å—Ç–æ–∏—Ç –±–æ—Ç–Ω–µ—Ç Socks5Systemz, —Ä–∞–∑–º–µ—Ä—ã –∫–æ—Ç–æ—Ä–æ–≥–æ —Å–µ–π—á–∞—Å —Å–æ—Å—Ç–∞–≤–ª—è—é—Ç –æ—Ç 85 000 –¥–æ 100 000 –∑–∞—Ä–∞–∂–µ–Ω–Ω—ã—Ö —É—Å—Ç—Ä–æ–π—Å—Ç–≤.

–ö–æ–º–ø–∞–Ω–∏—è Artivion, –≤–µ–¥—É—â–∏–π –ø—Ä–æ–∏–∑–≤–æ–¥–∏—Ç–µ–ª—å –º–µ–¥–∏—Ü–∏–Ω—Å–∫–æ–≥–æ –æ–±–æ—Ä—É–¥–æ–≤–∞–Ω–∏—è –¥–ª—è —Ö–∏—Ä—É—Ä–≥–∏–∏ —Å–µ—Ä–¥—Ü–∞, –ø–æ—Å—Ç—Ä–∞–¥–∞–ª–∞ –æ—Ç –≤—ã–º–æ–≥–∞—Ç–µ–ª—å—Å–∫–æ–π –∞—Ç–∞–∫–∏. –ï—â–µ 21 –Ω–æ—è–±—Ä—è 2024 –≥–æ–¥–∞ –∑–ª–æ—É–º—ã—à–ª–µ–Ω–Ω–∏–∫–∏ –Ω–∞—Ä—É—à–∏–ª–∏ —Ä–∞–±–æ—Ç—É –∫–æ–º–ø–∞–Ω–∏–∏ –∏ –≤—ã–Ω—É–¥–∏–ª–∏ –µ–µ –æ—Ç–∫–ª—é—á–∏—Ç—å –Ω–µ–∫–æ—Ç–æ—Ä—ã–µ —Å–∏—Å—Ç–µ–º—ã.

–î–ª—è –ø–æ–¥–ø–∏—Å—á–∏–∫–æ–≤–í —ç—Ç–æ–π —Å—Ç–∞—Ç—å–µ —è —Ä–∞—Å—Å–∫–∞–∂—É –ø—Ä–æ¬Ý–¥–≤–∞ –∫–µ–π—Å–∞ –∏–∑¬Ý–º–æ–µ–π –ø—Ä–∞–∫—Ç–∏–∫–∏ –ø–µ–Ω—Ç–µ—Å—Ç–æ–≤ –≤–Ω–µ—à–Ω–µ–≥–æ –ø–µ—Ä–∏–º–µ—Ç—Ä–∞, –≤¬Ý–∫–æ—Ç–æ—Ä—ã—Ö —É–¥–∞–ª–æ—Å—å –ø—Ä–∏–º–µ–Ω–∏—Ç—å –Ω–µ—Å–∫–æ–ª—å–∫–æ –Ω–µ—Å—Ç–∞–Ω–¥–∞—Ä—Ç–Ω—ã—Ö –ø–æ–¥—Ö–æ–¥–æ–≤ —Ŭݖø–æ—Å–ª–µ–¥—É—é—â–∏–º ¬´–∫–ª–∞—Å—Å–∏—á–µ—Å–∫–∏–º¬ª –ø–æ–ª—É—á–µ–Ω–∏–µ–º –ø—Ä–∏–≤–∏–ª–µ–≥–∏–π –∞–¥–º–∏–Ω–∏—Å—Ç—Ä–∞—Ç–æ—Ä–∞ –¥–æ–º–µ–Ω–∞.

–ï–≤—Ä–æ–ø–æ–ª —Å–æ–æ–±—â–∞–µ—Ç –æ–± –∞—Ä–µ—Å—Ç–µ –≤–æ—Å—å–º–∏ —É—á–∞—Å—Ç–Ω–∏–∫–æ–≤ –º–µ–∂–¥—É–Ω–∞—Ä–æ–¥–Ω–æ–π –∫–∏–±–µ—Ä–ø—Ä–µ—Å—Ç—É–ø–Ω–æ–π –≥—Ä—É–ø–ø–∏—Ä–æ–≤–∫–∏, –∫–æ—Ç–æ—Ä–∞—è –ø–æ—Ö–∏—Ç–∏–ª–∞ –º–∏–ª–ª–∏–æ–Ω—ã –µ–≤—Ä–æ —É —Å–≤–æ–∏—Ö –∂–µ—Ä—Ç–≤. –ü–æ–¥–æ–∑—Ä–µ–≤–∞–µ–º—ã–µ –∞—Ä–µ–Ω–¥–æ–≤–∞–ª–∏ –Ω–µ–¥–≤–∏–∂–∏–º–æ—Å—Ç—å –∏ —Ä–æ—Å–∫–æ—à–Ω—ã–µ –∞–ø–∞—Ä—Ç–∞–º–µ–Ω—Ç—ã —á–µ—Ä–µ–∑ Airbnb, –∏ —Ä–∞–∑–≤–æ—Ä–∞—á–∏–≤–∞–ª–∏ —Ç–∞–º –º–æ—à–µ–Ω–Ω–∏—á–µ—Å–∫–∏–µ –∫–æ–ª–ª-—Ü–µ–Ω—Ç—Ä—ã.

–°–ø–µ—Ü–∏–∞–ª–∏—Å—Ç Flatt Security –æ–±–Ω–∞—Ä—É–∂–∏–ª –∫—Ä–∏—Ç–∏—á–µ—Å–∫–∏–µ —É—è–∑–≤–∏–º–æ—Å—Ç–∏ –≤ —Ñ—É–Ω–∫—Ü–∏–æ–Ω–∞–ª—å–Ω–æ—Å—Ç–∏ ASU (Attended SysUpgrade) OpenWRT, –∫–æ—Ç–æ—Ä–∞—è –∏—Å–ø–æ–ª—å–∑—É–µ—Ç—Å—è –¥–ª—è —Å–æ–∑–¥–∞–Ω–∏—è –∫–∞—Å—Ç–æ–º–Ω—ã—Ö on-demand –æ–±—Ä–∞–∑–æ–≤ –ø—Ä–æ—à–∏–≤–∫–∏. –ë–∞–≥–∏ –º–æ–≥–ª–∏ –ø—Ä–∏–≤–µ—Å—Ç–∏ –∫ —Ä–∞—Å–ø—Ä–æ—Å—Ç—Ä–∞–Ω–µ–Ω–∏—é –≤—Ä–µ–¥–æ–Ω–æ—Å–Ω—ã—Ö –ø—Ä–æ—à–∏–≤–æ–∫ —Å—Ä–µ–¥–∏ –ø–æ–ª—å–∑–æ–≤–∞—Ç–µ–ª–µ–π.

–í –º–∏–Ω—É–≤—à–∏–µ –≤—ã—Ö–æ–¥–Ω—ã–µ –ø–æ–ª—å–∑–æ–≤–∞—Ç–µ–ª–∏ –∏–∑ –Ω–µ–∫–æ—Ç–æ—Ä—ã—Ö —Ä–µ–≥–∏–æ–Ω–æ–≤ –Ý–§ —Å—Ç–æ–ª–∫–Ω—É–ª–∏—Å—å —Å –æ–≥—Ä–∞–Ω–∏—á–µ–Ω–∏—è–º–∏ –≤ —Ä–∞–±–æ—Ç–µ –∏–Ω—Ç–µ—Ä–Ω–µ—Ç–∞. –ö –ø—Ä–∏–º–µ—Ä—É, –¥–∞–≥–µ—Å—Ç–∞–Ω—Å–∫–∞—è —Ç–µ–ª–µ–∫–æ–º–º—É–Ω–∏–∫–∞—Ü–∏–æ–Ω–Ω–∞—è –∫–æ–º–ø–∞–Ω–∏—è Ellco —É–≤–µ–¥–æ–º–∏–ª–∞ –ø–æ–ª—å–∑–æ–≤–∞—Ç–µ–ª–µ–π, —á—Ç–æ –∏–∑-–∑–∞ —É—á–µ–Ω–∏–π –Ý–æ—Å–∫–æ–º–Ω–∞–¥–∑–æ—Ä–∞ ¬´–ø–æ –æ—Ç—Ä–∞–±–æ—Ç–∫–µ —Å—Ü–µ–Ω–∞—Ä–∏–µ–≤ –æ—Ç–∫–ª—é—á–µ–Ω–∏—è –¥–æ—Å—Ç—É–ø–∞ –∫ –∑–∞—Ä—É–±–µ–∂–Ω–æ–º—É —Å–µ–≥–º–µ–Ω—Ç—É —Å–µ—Ç–∏ –ò–Ω—Ç–µ—Ä–Ω–µ—Ǭª –Ω–∞–±–ª—é–¥–∞–ª–∏—Å—å –æ–≥—Ä–∞–Ω–∏—á–µ–Ω–∏—è –≤ –¥–æ—Å—Ç—É–ø–µ –∫ –Ω–µ–∫–æ—Ç–æ—Ä—ã–º —Å–∞–π—Ç–∞–º –∏ —Å–µ—Ä–≤–∏—Å–∞–º.

–°–ø–µ—Ü–∏–∞–ª–∏—Å—Ç—ã –∫–æ–º–ø–∞–Ω–∏–∏ Mandiant —Ä–∞—Å—Å–∫–∞–∑–∞–ª–∏ –æ –Ω–æ–≤–æ–º —Å–ø–æ—Å–æ–±–µ –æ–±—Ö–æ–¥–∞ —Ç–µ—Ö–Ω–æ–ª–æ–≥–∏–∏ –∏–∑–æ–ª—è—Ü–∏–∏ –±—Ä–∞—É–∑–µ—Ä–∞ –∏ –æ—Å—É—â–µ—Å—Ç–≤–ª–µ–Ω–∏—è –æ–ø–µ—Ä–∞—Ü–∏–π —Å –ø–æ–º–æ—â—å—é QR-–∫–æ–¥–æ–≤.