Недавно появилось новое словосочетание — AI slop, которым обозначают кривенькую (sloppy) работу нейросетей. Принято на ИИ‑слоп жаловаться и называть так любые сгенерированные вещи с целью уничижения. Но поскольку слоп все равно неотвратим, давай лучше прикинем, что будет дальше.

«Лаборатория Касперского» предупреждает о новой волне целевых атак хак-группы Librarian Likho (ранее — Librarian Ghouls), направленной на российские организации из сфер авиа- и радиопромышленности.

Специалисты Symantec Threat Hunter Team сообщают, что связанная с Китаем группировка Jewelbug провела около пяти месяцев в сети неназванного российского поставщика ИТ-услуг. Подчеркивается, что это первый случай, когда группа действует за пределами Юго-Восточной Азии и Южной Америки.

Представители F5 сообщили, что компания пострадала от атаки «правительственных» хакеров, которым удалось похитить конфиденциальную информацию. Злоумышленники долгое время сохраняли доступ к некоторым системам компании, включая связанные с разработкой флагманской платформы BIG-IP.

Ученые из Калифорнийского университета в Сан-Диего и Университета Мэриленда обнаружили, что примерно половина коммуникаций геостационарных спутников передается без какого-либо шифрования. За три года исследований команда перехватила конфиденциальные данные корпораций, правительств и миллионов обычных пользователей, используя оборудование стоимостью всего 800 долларов.

Компания AMD выпустила исправления для уязвимости RMPocalypse, которую можно использовать, чтобы подорвать безопасность конфиденциальных вычислений, обеспечиваемых технологией Secure Encrypted Virtualization with Secure Nested Paging (SEV-SNP).

В рамках октябрьского «вторника обновлений» компания Microsoft выпустила исправления для 173 уязвимостей в своих продуктах, включая шесть 0-day и две уязвимости, которые уже находились под атаками.

Новая side-channel атака Pixnapping позволяет вредоносному Android-приложению без каких-либо разрешений извлекать конфиденциальные данные, воруя пиксели, отображаемые другими приложениями или сайтами.

Около 200 000 Linux-систем американского производителя Framework поставлялись с подписанными шелл-компонентами UEFI, которые можно использовать для обхода защиты Secure Boot. Злоумышленники могут эксплуатировать проблему для загрузки буткитов, которые обходят защиту на уровне ОС и сохраняются даже после переустановки системы.

Злоумышленники злоупотребляют легитимной инфраструктурой npm в новой фишинговой кампании Beamglea. На этот раз вредоносные пакеты не выполняют вредоносный код, а злоупотребляют легитимным CDN-сервисом unpkg[.]com для показа фишинговых страниц пользователям.

ИБ-специалисты компании eSentire обнаружили новый бэкдор ChaosBot, написанный на Rust, который позволяет своим операторам проводить разведку и выполнять произвольные команды на скомпрометированных хостах. Малварь примечательна тем, что использует Discord в качестве управляющего сервера.

Для подписчиковС 14 октября 2025 года ряд редакций Windows 10 перестанут получать патчи безопасности и другие обновления, что для ОС подобно смерти. Поэтому мы посмотрим, как можно бесплатно продлить жизнь «Десятке», что для этого нужно и сколько времени сможет дать каждый из методов. На закуску рассмотрим методы установки Windows 11 на устаревшие компьютеры.

Обнаружен новый масштабный ботнет, который атакует сервисы Remote Desktop Protocol (RDP) в США, используя более 100 000 IP-адресов. Аналитики GreyNoise сообщают, что атаки начались 8 октября 2025 года.

Разработчики Microsoft переработали режим Internet Explorer (IE) в браузере Edge. Дело в том, что в августе 2025 года компания получила «достоверные сообщения» о том, что неизвестные хакеры злоупотребляют функцией обратной совместимости для получения несанкционированного доступа к устройствам пользователей.

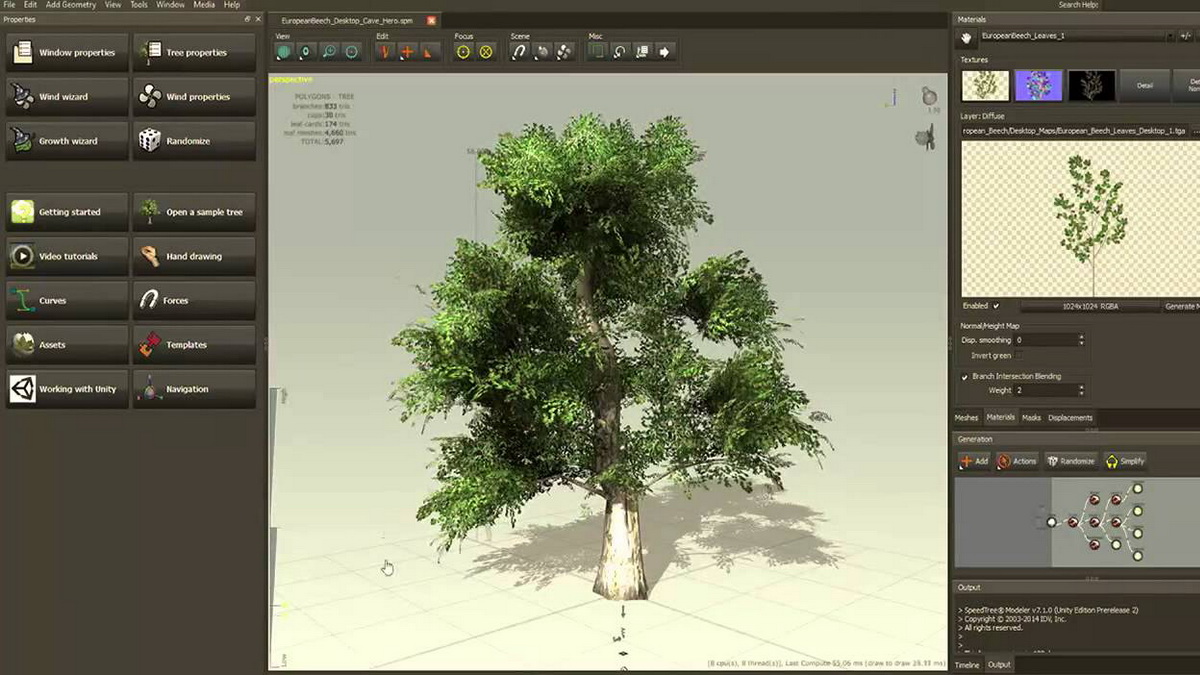

Компания Unity Technologies, занимающаяся разработкой ПО для видеоигр, обнаружила на своем сайте инструментария SpeedTree вредоносный код, который похитил конфиденциальные данные сотен клиентов.

Аналитики Microsoft обнаружили, что с марта 2025 года группировка Storm-2657 атакует сотрудников университетов в США, захватывает аккаунты и перенаправляет зарплаты на свои счета.

Компания Apple анонсировала серьезное обновление и расширение своей программы bug bounty. Производитель удваивает максимальные выплаты багхантерам, добавляет в программу новые категории, а также платит до 2 млн долларов США за сложные цепочки эксплоитов.

Для подписчиковВ этом райтапе я расскажу, как эксплуатировать цепочку разрешений DACL для продвижения в домене. Затем восстановим из корзины Active Directory удаленный объект и используем технику ADCS ESC15 для компрометации домена.

После нескольких лет блокировки сайт «Хакера» снова открывается у всех основных казахстанских провайдеров и операторов связи. Благодарим компанию TSARKA за помощь с обращением!

ФБР изъяло очередной домен BreachForums (Breachforums[.]hn), который хакеры использовали для «слива» данных, перечислив на нем 39 организаций, пострадавших от утечек данных, связанных с Salesforce. Теперь злоумышленники сообщают, что правоохранители не только закрыли сайт, но и завладели бэкапами БД хак-форума.