–І–µ—А–≤—М Shai-Hulud –≤—Л—И–µ–ї –Ј–∞ –њ—А–µ–і–µ–ї—Л —Н–Ї–Њ—Б–Є—Б—В–µ–Љ—Л npm –Є –±—Л–ї –Њ–±–љ–∞—А—Г–ґ–µ–љ –≤ Maven. –°–њ–µ—Ж–Є–∞–ї–Є—Б—В—Л –Ї–Њ–Љ–њ–∞–љ–Є–Є Socket –Ј–∞–Љ–µ—В–Є–ї–Є –Ј–∞—А–∞–ґ–µ–љ–љ—Л–є –њ–∞–Ї–µ—В –≤ Maven Central, –Ї–Њ—В–Њ—А—Л–є —Б–Њ–і–µ—А–ґ–Є—В —В–µ –ґ–µ –≤—А–µ–і–Њ–љ–Њ—Б–љ—Л–µ –Ї–Њ–Љ–њ–Њ–љ–µ–љ—В—Л, —З—В–Њ –Є—Б–њ–Њ–ї—М–Ј–Њ–≤–∞–ї–Є—Б—М –≤–Њ –≤—В–Њ—А–Њ–є –≤–Њ–ї–љ–µ –∞—В–∞–Ї Shai-Hulud.

–Ъ–Њ–Љ–њ–∞–љ–Є—П OpenAI —Б–Њ–Њ–±—Й–Є–ї–∞ –Њ –Ї–Њ–Љ–њ—А–Њ–Љ–µ—В–∞—Ж–Є–Є —Б—В–Њ—А–Њ–љ–љ–µ–≥–Њ –∞–љ–∞–ї–Є—В–Є—З–µ—Б–Ї–Њ–≥–Њ —Б–µ—А–≤–Є—Б–∞ Mixpanel, –Ї–Њ—В–Њ—А—Л–є –Є—Б–њ–Њ–ї—М–Ј–Њ–≤–∞–ї—Б—П –і–ї—П –Њ—В—Б–ї–µ–ґ–Є–≤–∞–љ–Є—П –і–µ–є—Б—В–≤–Є–є –њ–Њ–ї—М–Ј–Њ–≤–∞—В–µ–ї–µ–є –≤–Њ —Д—А–Њ–љ—В–µ–љ–і-—З–∞—Б—В–Є –њ—А–Њ–і—Г–Ї—В–∞, —А–∞–±–Њ—В–∞—О—Й–µ–≥–Њ –љ–∞ API OpenAI. –Ш–Ј-–Ј–∞ –∞—В–∞–Ї–Є –њ—А–Њ–Є–Ј–Њ—И–ї–∞ —Г—В–µ—З–Ї–∞ –і–∞–љ–љ—Л—Е —З–∞—Б—В–Є –Ї–ї–Є–µ–љ—В–Њ–≤.

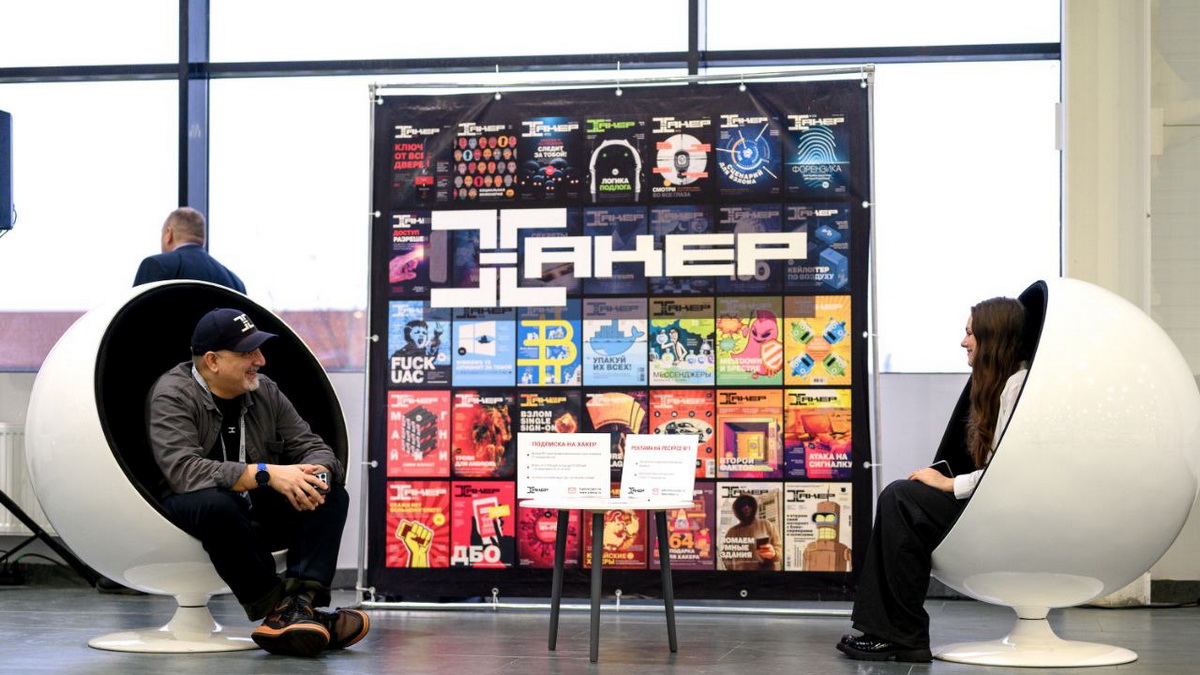

–° 18 –њ–Њ 20 –љ–Њ—П–±—А—П –≤ –Ь–Њ—Б–Ї–≤–µ, –≤ —А–∞–Љ–Ї–∞—Е –†–Њ—Б—Б–Є–є—Б–Ї–Њ–є –љ–µ–і–µ–ї–Є –Ї–Є–±–µ—А–±–µ–Ј–Њ–њ–∞—Б–љ–Њ—Б—В–Є –њ—А–Њ—И–µ–ї SOC Forum 2025 вАФ–Њ–і–љ–Њ –Є—Е –Ї–ї—О—З–µ–≤—Л—Е –Њ—В—А–∞—Б–ї–µ–≤—Л—Е –Љ–µ—А–Њ–њ—А–Є—П—В–Є–є. –§–Њ—А—Г–Љ —Б–Њ–±—А–∞–ї –њ—А–µ–і—Б—В–∞–≤–Є—В–µ–ї–µ–є –§–°–Ґ–≠–Ъ, –§–°–С (–Э–Ъ–¶–Ъ–Ш), –Ї—А—Г–њ–љ–µ–є—И–Є—Е –≤–µ–љ–і–Њ—А–Њ–≤, –Є–љ—В–µ–≥—А–∞—В–Њ—А–Њ–≤ –Є –Ї–Њ–Љ–њ–∞–љ–Є–Є —А–∞–Ј–љ–Њ–≥–Њ –Љ–∞—Б—И—В–∞–±–∞ вАФ –Њ—В –≥–Є–≥–∞–љ—В–Њ–≤ –і–Њ –њ—А–Њ–∞–Ї—В–Є–≤–љ—Л—Е –Є–≥—А–Њ–Ї–Њ–≤ —Б—А–µ–і–љ–µ–≥–Њ –Ј–≤–µ–љ–∞. –Ю—Б–љ–Њ–≤–∞—В–µ–ї—М ¬Ђ–•–∞–Ї–µ—А–∞¬ї –Ф–Љ–Є—В—А–Є–є –Р–≥–∞—А—Г–љ–Њ–≤ –њ–Њ–±—Л–≤–∞–ї –љ–∞ –Љ–µ—А–Њ–њ—А–Є—П—В–Є–Є –Є –і–µ–ї–Є—В—Б—П –Ї–ї—О—З–µ–≤—Л–Љ–Є –≤—Л–≤–Њ–і–∞–Љ

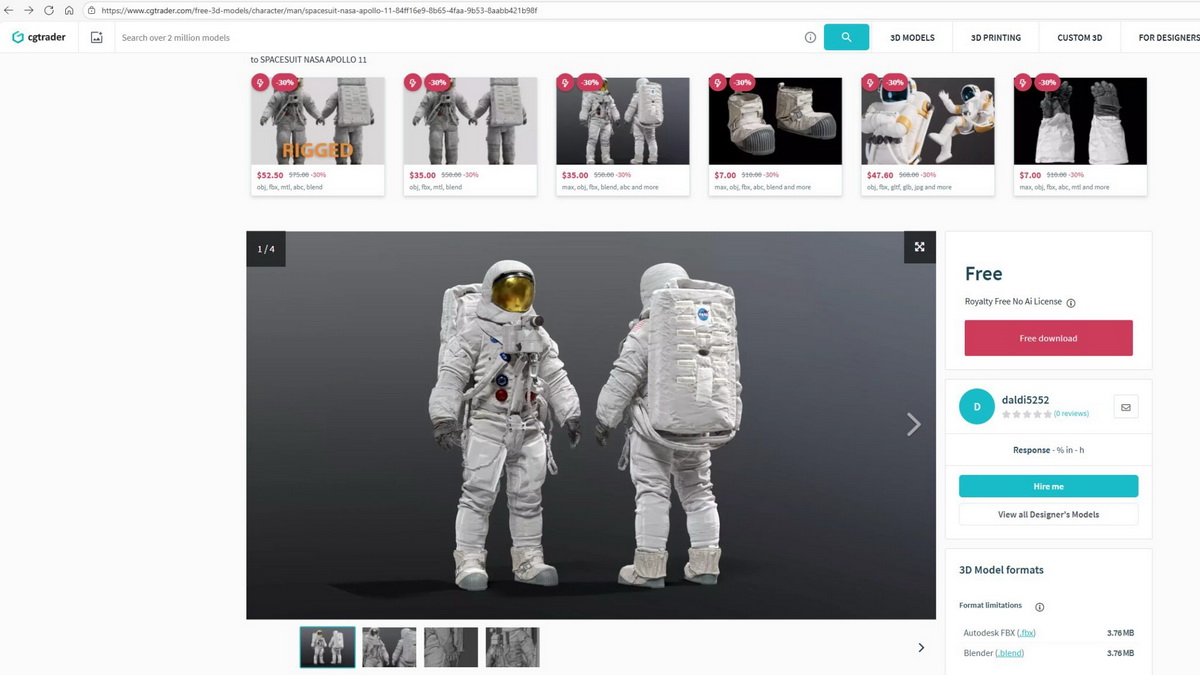

–Ш—Б—Б–ї–µ–і–Њ–≤–∞—В–µ–ї–Є Morphisec –Њ–±–љ–∞—А—Г–ґ–Є–ї–Є –≤—А–µ–і–Њ–љ–Њ—Б–љ—Г—О –Ї–∞–Љ–њ–∞–љ–Є—О, –≤ —А–∞–Љ–Ї–∞—Е –Ї–Њ—В–Њ—А–Њ–є –Ј–ї–Њ—Г–Љ—Л—И–ї–µ–љ–љ–Є–Ї–Є —А–∞—Б–њ—А–Њ—Б—В—А–∞–љ—П—О—В –Є–љ—Д–Њ—Б—В–Є–ї–µ—А StealC V2 —З–µ—А–µ–Ј –Ј–∞—А–∞–ґ–µ–љ–љ—Л–µ —Д–∞–є–ї—Л –і–ї—П 3D-—А–µ–і–∞–Ї—В–Њ—А–∞ Blender, –Ј–∞–≥—А—Г–ґ–∞—П –Љ–∞–ї–≤–∞—А—М –љ–∞ –Љ–∞—А–Ї–µ—В–њ–ї–µ–є—Б—Л –≤—А–Њ–і–µ CGTrader.

–≠–Ї—Б–њ–µ—А—В—Л BI.ZONE –Є–Ј—Г—З–Є–ї–Є —Б–≤—Л—И–µ 3500 –Њ–±—К—П–≤–ї–µ–љ–Є–є –љ–∞ —В–µ–љ–µ–≤—Л—Е –њ–ї–Њ—Й–∞–і–Ї–∞—Е, –≥–і–µ –њ—А–µ–і–ї–∞–≥–∞—О—В —Г—Б–ї—Г–≥–Є –њ–Њ —Б–±–Њ—А—Г –Є–љ—Д–Њ—А–Љ–∞—Ж–Є–Є –Њ –ї—О–і—П—Е вАФ —В–∞–Ї –љ–∞–Ј—Л–≤–∞–µ–Љ—Л–є ¬Ђ–њ—А–Њ–±–Є–≤¬ї. –Ъ–∞–ґ–і–Њ–µ –њ—П—В–Њ–µ –њ—А–µ–і–ї–Њ–ґ–µ–љ–Є–µ (21%) –Њ–±–µ—Й–∞–µ—В –њ–Њ–ї–љ–Њ–µ –і–Њ—Б—М–µ –љ–∞ –Ї–Њ–љ–Ї—А–µ—В–љ–Њ–≥–Њ —З–µ–ї–Њ–≤–µ–Ї–∞.

–Ф–ї—П –њ–Њ–і–њ–Є—Б—З–Є–Ї–Њ–≤–Т —Н—В–Њ–є —Б—В–∞—В—М–µ –Љ—Л —А–∞–Ј–±–µ—А–µ–Љ—Б—П, —З—В–Њ –њ—А–µ–і—Б—В–∞–≤–ї—П–µ—В —Б–Њ–±–Њ–є ZX Evolution¬†вАФ —Б–Њ–≤—А–µ–Љ–µ–љ–љ—Л–є –Ї–ї–Њ–љ ZX Spectrum –љ–∞¬†FPGA, –Ї–Њ—В–Њ—А—Л–є —Б–Њ—Е—А–∞–љ—П–µ—В –і—Г—Е –Њ—А–Є–≥–Є–љ–∞–ї–∞, –љ–Њ¬†—А–∞–±–Њ—В–∞–µ—В —Б¬†SD-–Ї–∞—А—В–∞–Љ–Є, VGA –Є¬†–∞–Ї—В—Г–∞–ї—М–љ–Њ–є –њ–µ—А–Є—Д–µ—А–Є–µ–є. –Ь—Л –њ–Њ—Б–Љ–Њ—В—А–Є–Љ, –Є–Ј¬†—З–µ–≥–Њ —Б–Њ—Б—В–Њ–Є—В —Н—В–Њ—В –Ї–Њ–Љ–њ—М—О—В–µ—А, –Ї–∞–Ї–Є–Љ–Є –≤–Њ–Ј–Љ–Њ–ґ–љ–Њ—Б—В—П–Љ–Є –Њ–љ —А–∞—Б–њ–Њ–ї–∞–≥–∞–µ—В –Є¬†–њ–Њ—З–µ–Љ—Г —Н—В–∞ –њ–ї–∞—В–∞ –Њ—Б—В–∞–µ—В—Б—П —Г–і–Њ–±–љ—Л–Љ –Є–љ—Б—В—А—Г–Љ–µ–љ—В–Њ–Љ –і–ї—П¬†—В–µ—Е, –Ї—В–Њ –љ–µ¬†—Е–Њ—З–µ—В –Њ–≥—А–∞–љ–Є—З–Є–≤–∞—В—М—Б—П —Н–Љ—Г–ї—П—В–Њ—А–Њ–Љ –Ї–ї–∞—Б—Б

–Ъ–Њ–Љ–њ–∞–љ–Є—П Asus –≤—Л–њ—Г—Б—В–Є–ї–∞ –Њ–±–љ–Њ–≤–ї–µ–љ–Є—П –њ—А–Њ—И–Є–≤–Ї–Є –і–ї—П —Г—Б—В—А–∞–љ–µ–љ–Є—П –і–µ–≤—П—В–Є —Г—П–Ј–≤–Є–Љ–Њ—Б—В–µ–є, –≤–Ї–ї—О—З–∞—П –Ї—А–Є—В–Є—З–µ—Б–Ї—Г—О –њ—А–Њ–±–ї–µ–Љ—Г –Њ–±—Е–Њ–і–∞ –∞—Г—В–µ–љ—В–Є—Д–Є–Ї–∞—Ж–Є–Є –≤ —А–Њ—Г—В–µ—А–∞—Е —Б –≤–Ї–ї—О—З–µ–љ–љ–Њ–є —Д—Г–љ–Ї—Ж–Є–µ–є AiCloud.

–Ш—Б—Б–ї–µ–і–Њ–≤–∞—В–µ–ї–Є FortiGuard Labs –Њ–±–љ–∞—А—Г–ґ–Є–ї–Є –љ–Њ–≤—Л–є –±–Њ—В–љ–µ—В –љ–∞ –±–∞–Ј–µ Mirai –њ–Њ–і –љ–∞–Ј–≤–∞–љ–Є–µ–Љ ShadowV2, –Ї–Њ—В–Њ—А—Л–є —Н–Ї—Б–њ–ї—Г–∞—В–Є—А—Г–µ—В –љ–µ –Љ–µ–љ–µ–µ –≤–Њ—Б—М–Љ–Є —Г—П–Ј–≤–Є–Љ–Њ—Б—В–µ–є –≤ IoT-—Г—Б—В—А–Њ–є—Б—В–≤–∞—Е D-Link, TP-Link –Є –і—А—Г–≥–Є—Е –њ—А–Њ–Є–Ј–≤–Њ–і–Є—В–µ–ї–µ–є. –Т–њ–µ—А–≤—Л–µ –Љ–∞–ї–≤–∞—А—М –њ—А–Њ—П–≤–Є–ї–∞—Б—М –≤–Њ –≤—А–µ–Љ—П –Ї—А—Г–њ–љ–Њ–≥–Њ —Б–±–Њ—П –≤ —А–∞–±–Њ—В–µ AWS –≤ –Њ–Ї—В—П–±—А–µ 2024 –≥–Њ–і–∞, –Є –±—Л–ї–∞ –∞–Ї—В–Є–≤–љ–∞ —В–Њ–ї—М–Ї–Њ –≤ —В–µ—З–µ–љ–Є–µ —Н—В–Њ–≥–Њ –Є–љ—Ж–Є–і–µ–љ—В–∞. –Я—А–µ–і–њ–Њ–ї–∞–≥–∞–µ—В—Б—П, —З—В–Њ –Ј–ї–Њ—Г–Љ—Л—И–ї–µ–љ–љ–Є–Ї–Є –њ—А–Њ–≤–Њ–і–Є–ї–Є —В–µ—Б—В–Њ–≤—Л–є –Ј–∞–њ—Г—Б–Ї.

–Т—Л–Љ–Њ–≥–∞—В–µ–ї—М—Б–Ї–∞—П –≥—А—Г–њ–њ–Є—А–Њ–≤–Ї–∞ INC –≤–Ј—П–ї–∞ –љ–∞ —Б–µ–±—П –Њ—В–≤–µ—В—Б—В–≤–µ–љ–љ–Њ—Б—В—М –Ј–∞ –≤–Ј–ї–Њ–Љ –њ–ї–∞—В—Д–Њ—А–Љ—Л OnSolve CodeRED, –Ї–Њ—В–Њ—А—Г—О –Є—Б–њ–Њ–ї—М–Ј—Г—О—В –њ—А–∞–≤–Є—В–µ–ї—М—Б—В–≤–µ–љ–љ—Л–µ –Є –Љ—Г–љ–Є—Ж–Є–њ–∞–ї—М–љ—Л–µ —Б–ї—Г–ґ–±—Л –≤ –°–®–Р –і–ї—П –Њ—В–њ—А–∞–≤–Ї–Є —Н–Ї—Б—В—А–µ–љ–љ—Л—Е —Г–≤–µ–і–Њ–Љ–ї–µ–љ–Є–є –ґ–Є—В–µ–ї—П–Љ. –Р—В–∞–Ї–∞ –њ—А–Є–≤–µ–ї–∞ –Ї –Љ–∞—Б—И—В–∞–±–љ—Л–Љ —Б–±–Њ—П–Љ —Б–Є—Б—В–µ–Љ –Њ–њ–Њ–≤–µ—Й–µ–љ–Є—П –Њ –І–° –њ–Њ –≤—Б–µ–є —Б—В—А–∞–љ–µ –Є —Г—В–µ—З–Ї–µ –њ–µ—А—Б–Њ–љ–∞–ї—М–љ—Л—Е –і–∞–љ–љ—Л—Е –њ–Њ–ї—М–Ј–Њ–≤–∞—В–µ–ї–µ–є.

12 –і–µ–Ї–∞–±—А—П 2025 –≥–Њ–і–∞ —Б–Њ—Б—В–Њ–Є—В—Б—П –њ—П—В–∞—П –Њ–љ–ї–∞–є–љ-–Ї–Њ–љ—Д–µ—А–µ–љ—Ж–Є—П NGENIX вАФ ICEBREAKER 2025. –Т —Н—В–Њ–Љ –≥–Њ–і—Г –≥–ї–∞–≤–љ–∞—П —В–µ–Љ–∞ –Љ–µ—А–Њ–њ—А–Є—П—В–Є—П вАФ ¬Ђ–°—В—А–Њ–Є–Љ –±—Г–і—Г—Й–µ–µ –≤ –Њ–±–ї–∞–Ї–∞—Е¬ї.

–Ш—Б—Б–ї–µ–і–Њ–≤–∞—В–µ–ї–Є Oligo Security –Њ–±–љ–∞—А—Г–ґ–Є–ї–Є –њ—П—В—М —Г—П–Ј–≤–Є–Љ–Њ—Б—В–µ–є –≤ Fluent Bit. –°–Њ–≤–Љ–µ—Б—В–љ–∞—П —Н–Ї—Б–њ–ї—Г–∞—В–∞—Ж–Є—П –љ–∞–є–і–µ–љ–љ—Л—Е –њ—А–Њ–±–ї–µ–Љ –Љ–Њ–ґ–µ—В –њ—А–Є–≤–µ—Б—В–Є –Ї –Ї–Њ–Љ–њ—А–Њ–Љ–µ—В–∞—Ж–Є–Є –≤—Б–µ–є –Њ–±–ї–∞—З–љ–Њ–є –Є–љ—Д—А–∞—Б—В—А—Г–Ї—В—Г—А—Л, –≤–Ї–ї—О—З–∞—П Kubernetes-–Ї–ї–∞—Б—В–µ—А—Л.

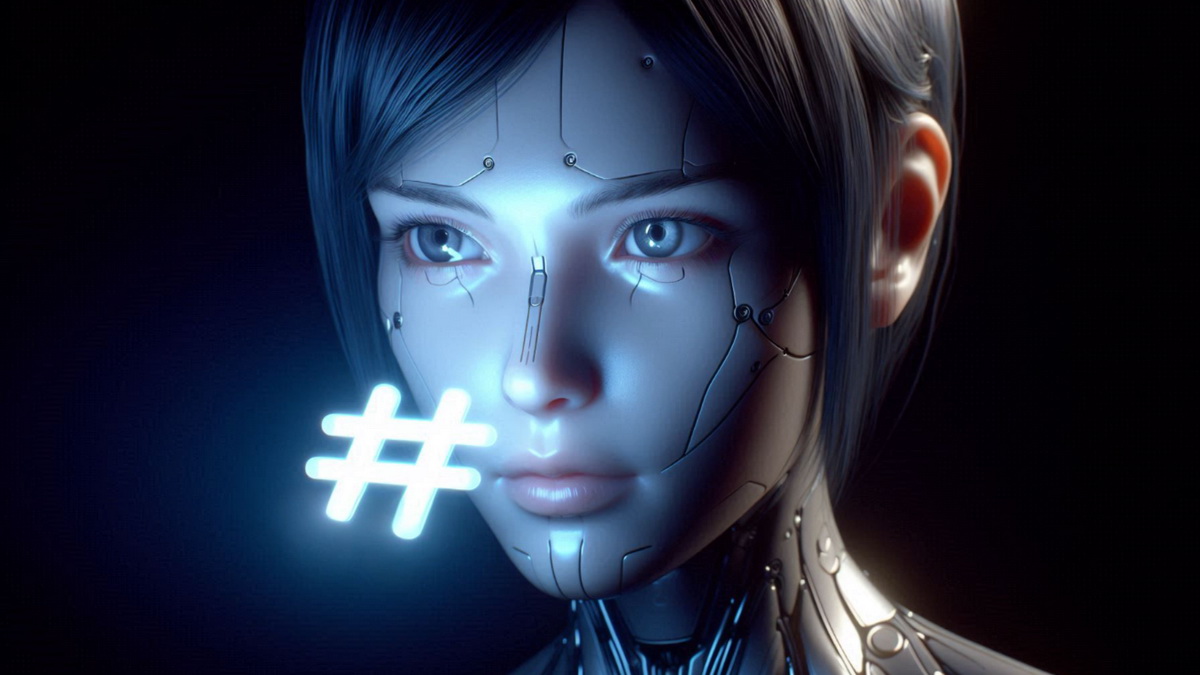

–Ш—Б—Б–ї–µ–і–Њ–≤–∞—В–µ–ї–Є –Є–Ј –Ї–Њ–Љ–њ–∞–љ–Є–Є Cato Networks –Њ–±–љ–∞—А—Г–ґ–Є–ї–Є –љ–Њ–≤—Л–є —В–Є–њ –∞—В–∞–Ї–Є –љ–∞ –Ш–Ш-–±—А–∞—Г–Ј–µ—А—Л –њ–Њ–і –љ–∞–Ј–≤–∞–љ–Є–µ–Љ HashJack. –°–њ–µ—Ж–Є–∞–ї–Є—Б—В—Л –Є—Б–њ–Њ–ї—М–Ј–Њ–≤–∞–ї–Є —Б–Є–Љ–≤–Њ–ї ¬Ђ#¬ї –≤ URL –і–ї—П –≤–љ–µ–і—А–µ–љ–Є—П —Б–Ї—А—Л—В—Л—Е –Ї–Њ–Љ–∞–љ–і, –Ї–Њ—В–Њ—А—Л–µ –≤—Л–њ–Њ–ї–љ—П—О—В—Б—П –Ш–Ш-–∞—Б—Б–Є—Б—В–µ–љ—В–∞–Љ–Є –±—А–∞—Г–Ј–µ—А–Њ–≤, –Њ–±—Е–Њ–і—П –≤—Б–µ —В—А–∞–і–Є—Ж–Є–Њ–љ–љ—Л–µ —Б—А–µ–і—Б—В–≤–∞ –Ј–∞—Й–Є—В—Л.

–Ф–ї—П –њ–Њ–і–њ–Є—Б—З–Є–Ї–Њ–≤–°—В–∞–±–Є–ї—М–љ–∞—П —Б–µ—В—М –Љ–Њ–ґ–µ—В –њ–Њ–≥—А—Г–Ј–Є—В—М—Б—П –≤¬†—Е–∞–Њ—Б –Ј–∞¬†—Б–µ–Ї—Г–љ–і—Л: –≤—Б–µ–≥–Њ –љ–µ—Б–Ї–Њ–ї—М–Ї–Њ —Б–њ–µ—Ж–Є–∞–ї—М–љ–Њ —Б—Д–Њ—А–Љ–Є—А–Њ–≤–∞–љ–љ—Л—Е –њ–∞–Ї–µ—В–Њ–≤ —Б–њ–Њ—Б–Њ–±–љ—Л –љ–∞—А—Г—И–Є—В—М —А–∞–±–Њ—В—Г –Ї–ї—О—З–µ–≤—Л—Е –њ—А–Њ—В–Њ–Ї–Њ–ї–Њ–≤. –Т¬†—Н—В–Њ–є —Б—В–∞—В—М–µ —П –њ–Њ–Ї–∞–ґ—Г —А–µ–∞–ї–Є–Ј–∞—Ж–Є—О –∞—В–∞–Ї OSPF Hello Flooding, EIGRP Update Flooding, VRRP Takeover –Є¬†VRRP Flip-Flopping –≤¬†–Љ–Њ–µ–Љ –Є–љ—Б—В—А—Г–Љ–µ–љ—В–µ Salmonella –Є¬†—А–∞–Ј–±–µ—А—Г –Ї–Њ–і, –Ї–Њ—В–Њ—А—Л–є –њ—А–µ–≤—А–∞—Й–∞–µ—В —В–µ–Њ—А–Є—О –≤¬†–і–µ–є—Б—В–≤—Г—О—Й–Є–є –њ–∞—В–Њ–≥–µ–љ –њ—А–Њ—В–Є–≤ —Б–µ—В–µ–≤–Њ–є –Є–љ—Д—А–∞—Б—В—А—Г–Ї—В—Г—А—Л.

–Э–∞ —З–µ—А–љ–Њ–Љ —А—Л–љ–Ї–µ –њ–Њ—П–≤–Є–ї—Б—П —Ж–µ–ї—Л–є –Ї–ї–∞—Б—Б LLM, —Б–њ–µ—Ж–Є–∞–ї—М–љ–Њ —А–∞–Ј—А–∞–±–Њ—В–∞–љ–љ—Л—Е –і–ї—П –Ї–Є–±–µ—А–њ—А–µ—Б—В—Г–њ–љ–Є–Ї–Њ–≤, —Г —Н—В–Є—Е –Љ–Њ–і–µ–ї–µ–є –Њ—В—Б—Г—В—Б—В–≤—Г—О—В –Ї–∞–Ї–Є–µ-–ї–Є–±–Њ –Њ–≥—А–∞–љ–Є—З–µ–љ–Є—П. –Ш—Б—Б–ї–µ–і–Њ–≤–∞—В–µ–ї–Є –Є–Ј Palo Alto Networks –њ—А–Њ–∞–љ–∞–ї–Є–Ј–Є—А–Њ–≤–∞–ї–Є –і–≤–µ —В–∞–Ї–Є–µ –Љ–Њ–і–µ–ї–Є: –Ї–Њ–Љ–Љ–µ—А—З–µ—Б–Ї—Г—О WormGPT 4 –Є –±–µ—Б–њ–ї–∞—В–љ—Г—О KawaiiGPT.

–Ш–Ј–і–∞–љ–Є–µ XDA Developers –љ–∞–њ–Њ–Љ–Є–љ–∞–µ—В, —З—В–Њ –Є—Б–њ–Њ–ї—М–Ј–Њ–≤–∞—В—М —В–≤–µ—А–і–Њ—В–µ–ї—М–љ—Л–µ –љ–∞–Ї–Њ–њ–Є—В–µ–ї–Є –і–ї—П –і–Њ–ї–≥–Њ—Б—А–Њ—З–љ–Њ–≥–Њ –∞—А—Е–Є–≤–љ–Њ–≥–Њ —Е—А–∞–љ–µ–љ–Є—П вАФ —А–Є—Б–Ї–Њ–≤–∞–љ–љ–∞—П –Ј–∞—В–µ—П. –Х—Б–ї–Є SSD –≥–Њ–і–∞–Љ–Є –ї–µ–ґ–∞—В –±–µ–Ј –њ–Њ–і–Ї–ї—О—З–µ–љ–Є—П –њ–Є—В–∞–љ–Є—П, –і–∞–љ–љ—Л–µ –Љ–Њ–≥—Г—В –њ–Њ–≤—А–µ–і–Є—В—М—Б—П –Є–ї–Є –Є—Б—З–µ–Ј–љ—Г—В—М –≤–Њ–≤—Б–µ.

–Т—Л–±–Њ—А —Е–Њ—Б—В–Є–љ–≥–∞¬†вАФ —В–µ–Љ–∞ –љ–µ–њ—А–Њ—Б—В–∞—П: –≤—А–Њ–і–µ¬†–±—Л –≤—Б–µ –њ—А–µ–і–ї–∞–≥–∞—О—В –њ—А–Є–Љ–µ—А–љ–Њ –Њ–і–љ–Њ –Є¬†—В–Њ –ґ–µ, –љ–Њ¬†—Г –Ї–∞–ґ–і–Њ–≥–Њ —Е–Њ—Б—В–µ—А–∞ –≤—Б–µ–≥–і–∞ —Б–≤–Њ–Є –Є–љ—В–µ—А–µ—Б–љ—Л–µ –љ—О–∞–љ—Б—Л –Є¬†–Њ—Б–Њ–±–µ–љ–љ–Њ—Б—В–Є. –Э–∞¬†—Н—В–Њ—В —А–∞–Ј —Б¬†–њ—А–Њ—Б—М–±–Њ–є –њ—А–Њ—В–µ—Б—В–Є—А–Њ–≤–∞—В—М —Г—Б–ї—Г–≥–Є –Є¬†—А–∞—Б—Б–Ї–∞–Ј–∞—В—М –Њ¬†–љ–Є—Е –Ї¬†–љ–∞–Љ –Њ–±—А–∞—В–Є–ї–∞—Б—М –Ї–Њ–Љ–њ–∞–љ–Є—П UFO Hosting. –І—В–Њ –ґ, —Е–Њ—Б—В–Є–љ–≥ –Љ—Л –ї—О–±–Є–Љ, –ї–µ—В–∞—О—Й–Є–µ —В–∞—А–µ–ї–Ї–Є¬†вАФ¬†–љ–µ –Љ–µ–љ—М—И–µ, –њ–Њ—Н—В–Њ–Љ—Г —Б¬†–≥–Њ—В–Њ–≤–љ–Њ—Б—В—М—О –њ—А–Є–љ—П–ї–Є—Б—М –Ј–∞¬†–і–µ–ї–Њ.

–†–∞–Ј—А–∞–±–Њ—В—З–Є–Ї–Є Tor Project –Њ–±—К—П–≤–Є–ї–Є –Њ –≤–љ–µ–і—А–µ–љ–Є–Є –љ–Њ–≤–Њ–≥–Њ –∞–ї–≥–Њ—А–Є—В–Љ–∞ —И–Є—Д—А–Њ–≤–∞–љ–Є—П —В—А–∞—Д–Є–Ї–∞ Counter Galois Onion (CGO), –Ї–Њ—В–Њ—А—Л–є –Ј–∞–Љ–µ–љ–Є—В —Г—Б—В–∞—А–µ–≤—И–Є–є tor1. –У–ї–∞–≤–љ–∞—П —Ж–µ–ї—М –∞–њ–≥—А–µ–є–і–∞ вАФ –њ–Њ–≤—Л—Б–Є—В—М —Г—Б—В–Њ–є—З–Є–≤–Њ—Б—В—М —Б–µ—В–Є –Ї —Б–Њ–≤—А–µ–Љ–µ–љ–љ—Л–Љ –∞—В–∞–Ї–∞–Љ –љ–∞ –њ–µ—А–µ—Е–≤–∞—В –і–∞–љ–љ—Л—Е –Є —Г–Ї—А–µ–њ–Є—В—М –∞–љ–Њ–љ–Є–Љ–љ–Њ—Б—В—М –њ–Њ–ї—М–Ј–Њ–≤–∞—В–µ–ї–µ–є.

–°–∞–Љ–Њ—А–∞—Б–њ—А–Њ—Б—В—А–∞–љ—П—О—Й–∞—П—Б—П –Љ–∞–ї–≤–∞—А—М Shai-Hulud –≤–µ—А–љ—Г–ї–∞—Б—М –≤ npm, —Б–Ї–Њ–Љ–њ—А–Њ–Љ–µ—В–Є—А–Њ–≤–∞–≤ –±–Њ–ї–µ–µ 25 000 —А–∞–Ј—А–∞–±–Њ—В—З–Є–Ї–Њ–≤ –≤—Б–µ–≥–Њ –Ј–∞ —В—А–Є –і–љ—П. –°–Њ—В–љ–Є –Ј–∞—А–∞–ґ–µ–љ–љ—Л—Е –≤–µ—А—Б–Є–є –њ–Њ–њ—Г–ї—П—А–љ—Л—Е –њ–∞–Ї–µ—В–Њ–≤ (–≤–Ї–ї—О—З–∞—П Zapier, ENS Domains, PostHog, Postman –Є AsyncAPI) –±—Л–ї–Є —А–∞–Ј–Љ–µ—Й–µ–љ—Л –≤ npm –і–ї—П –Ї—А–∞–ґ–Є —Б–µ–Ї—А–µ—В–Њ–≤ —А–∞–Ј—А–∞–±–Њ—В—З–Є–Ї–Њ–≤ –Є CI/CD.

–°–њ–µ—Ж–Є–∞–ї–Є—Б—В—Л ¬Ђ–Ы–∞–±–Њ—А–∞—В–Њ—А–Є–Є –Ъ–∞—Б–њ–µ—А—Б–Ї–Њ–≥–Њ¬ї –Њ–±–љ–∞—А—Г–ґ–Є–ї–Є –љ–Њ–≤—Л–є –±–Њ—В–љ–µ—В Tsundere. –Ч–ї–Њ—Г–Љ—Л—И–ї–µ–љ–љ–Є–Ї–Є –∞—В–∞–Ї—Г—О—В —Г—Б—В—А–Њ–є—Б—В–≤–∞ –љ–∞ Windows, –Є—Б–њ–Њ–ї—М–Ј—Г—П PowerShell-—Б–Ї—А–Є–њ—В—Л –Є–ї–Є MSI-—Г—Б—В–∞–љ–Њ–≤—Й–Є–Ї. –Ь–∞–ї–≤–∞—А—М, —Г—Б—В–∞–љ–∞–≤–ї–Є–≤–∞—О—Й–∞—П –±–Њ—В–∞ –љ–∞ –Ј–∞—А–∞–ґ–µ–љ–љ—Л–µ —Г—Б—В—А–Њ–є—Б—В–≤–∞, —А–∞—Б–њ—А–Њ—Б—В—А–∞–љ—П–µ—В—Б—П, –≤ —З–∞—Б—В–љ–Њ—Б—В–Є, –њ–Њ–і –≤–Є–і–Њ–Љ –Є–љ—Б—В–∞–ї–ї—П—В–Њ—А–Њ–≤ –і–ї—П –њ–Њ–њ—Г–ї—П—А–љ—Л—Е –Є–≥—А (–љ–∞–њ—А–Є–Љ–µ—А Valorant, CS2 –Є R6x).

–Ф–ї—П –њ–Њ–і–њ–Є—Б—З–Є–Ї–Њ–≤–Х—Б–ї–Є —В—Л –µ—Й–µ¬†–љ–µ –Є—Б–њ–Њ–ї—М–Ј—Г–µ—И—М —А–µ–≥—Г–ї—П—А–Ї–Є, —В–Њ –љ–∞–≤–µ—А–љ—П–Ї–∞ –і–∞–≤–љ–Њ –Љ–µ—З—В–∞–ї –Њ–±—Г–Ј–і–∞—В—М –Є—Е –Љ–Њ—Й—М, —З—В–Њ–±—Л —Н–Ї–Њ–љ–Њ–Љ–Є—В—М –Ї—Г—З—Г –≤—А–µ–Љ–µ–љ–Є –њ—А–Є¬†—А–∞–±–Њ—В–µ. –ѓ —Б–Њ–±—А–∞–ї –љ–∞–±–Њ—А —В—Г–ї–Ј –Є¬†—Б–∞–є—В–Њ–≤, –Ї–Њ—В–Њ—А—Л–µ –њ–Њ–Љ–Њ–≥—Г—В —В–µ–±–µ –≤¬†—Н—В–Њ–Љ. –≠—В–Њ—В –∞—А—Б–µ–љ–∞–ї —П –Є—Б–њ–Њ–ї—М–Ј—Г—О —Б–∞–Љ –і–ї—П¬†—А–∞–Ј—А–∞–±–Њ—В–Ї–Є –Є¬†–њ–µ–љ—В–µ—Б—В–Є–љ–≥–∞. –Т¬†–љ–µ–≥–Њ –≤—Е–Њ–і—П—В –њ–µ—Б–Њ—З–љ–Є—Ж—Л, –≥–µ–љ–µ—А–∞—В–Њ—А—Л –Є¬†—А–∞—Б—И–Є—А–µ–љ–Є—П –і–ї—П¬†Burp.